Bezpieczeństwo - Strona 3

Ścieżki kariery w zakresie cyberbezpieczeństwa

Dzięki najnowszym innowacjom w technologii obliczeniowej każda firma wdrożyła swoje usługi w chmurze. Sieci osiągnęły niewyobrażalną skalę. Prawie każ...

10 rodzajów luk w zabezpieczeniach

Niezamierzona lub przypadkowa usterka w kodzie oprogramowania lub dowolnym systemie, która sprawia, że można je potencjalnie wykorzystać pod względe...

Co to jest uwierzytelnianie wieloskładnikowe

Uwierzytelnianie wieloskładnikowe, zwane inaczej MFA lub 2FA, oznacza, że potrzebujesz więcej niż jednego poświadczenia, aby uzyskać dostęp do zasob...

Model bezpieczeństwa o zerowym zaufaniu

Wprowadzenie Sieć Zero Trust, zwana również Architekturą Zero Trust, to model opracowany w 2010 roku przez głównego analityka Johna Kindervaga. System...

Etapy łańcucha cyberzabójstw

Cyber zabójczy łańcuch Cyber Kill Chain (CKC) to tradycyjny model bezpieczeństwa, który opisuje scenariusz ze starej szkoły, w którym atakujący ...

Wytyczne dotyczące haseł NIST

Narodowy Instytut Standardów i Technologii (NIST) określa parametry bezpieczeństwa dla instytucji rządowych. NIST pomaga organizacjom w spójnych potrz...

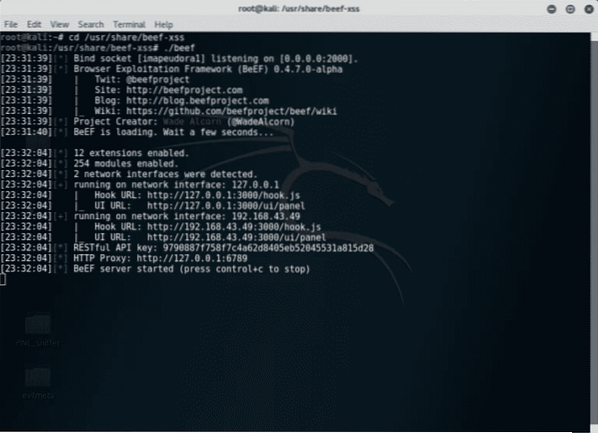

Hacking with BeEF

Browser Exploitation Framework (BeEF) is a penetration testing, or pen-testing, tool designed to provide effective client-side attack vectors and to e...

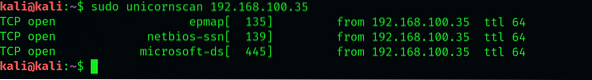

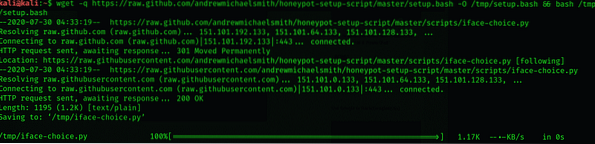

Unicornscan Przewodnik dla początkujących

Skanowanie portów to jedna z najpopularniejszych taktyk stosowanych przez hakerów blackhat. W związku z tym jest również często używany w etycznym hak...

Co to jest exploit dnia zerowego?

Exploit dnia zerowego jest główną nagrodą hakerów. Exploit Zero-day to sytuacja, w której osoba atakująca znajduje lukę w systemie, o której nie wiedz...

Phenquestions

Phenquestions