Bezpieczeństwo - Strona 2

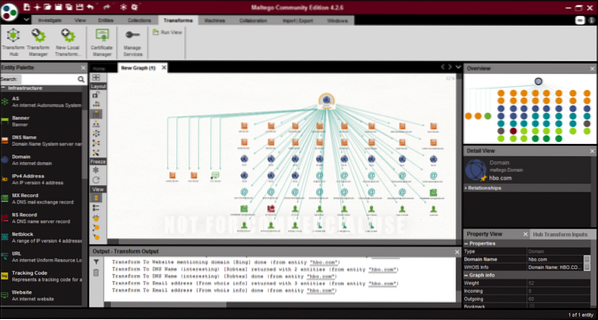

Narzędzia i techniki OSINT

OSINT, czyli Open Source Intelligence, polega na gromadzeniu danych z rozproszonych i swobodnie dostępnych źródeł. Narzędzia OSINT służą do zbierania ...

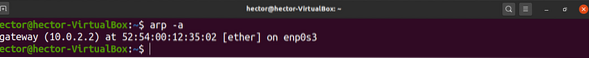

Jak używać polecenia arping w Linuksie?

Administratorowi sieci protokół ARP może wydawać się znajomy. ARP to protokół implementowany przez urządzenia warstwy 2 w celu wzajemnego wykrywania i...

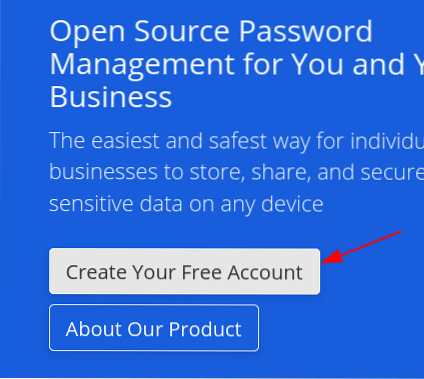

Bitwarden w Linuksie

W epoce nowożytnej świat dokonał dużego postępu w sektorze technologicznym. Nowe i zaawansowane technologie ułatwiły ludziom życie. Nie tak dawno ludz...

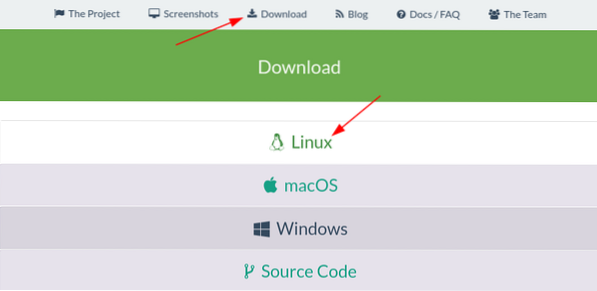

KeePassXC w systemie Linux

W dzisiejszym świecie technologia rządzi naszym życiem, ponieważ staliśmy się całkowicie zależni od urządzeń takich jak smartfony, komputery itp. i st...

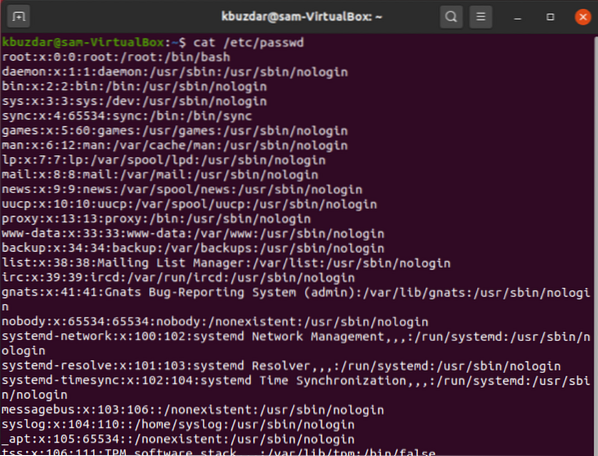

Where and how are passwords stored on Linux?

The user name with a corresponding password for a specific account is the primary requirement through which a user can access a Linux system. All user...

How to Check If a Port Is in Use in Linux

If you are from a computer science background or even a little bit familiar with networking, then you may have heard of the TCP/IP stack. The TCP/IC s...

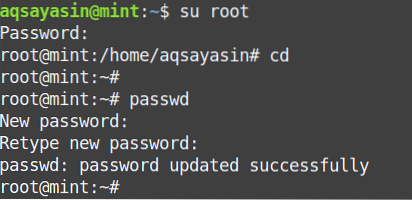

How to Change or Reset Root Password in Linux

If you have not logged in as a root user for a long time and have not saved the login information anywhere, there is a chance that you may lose access...

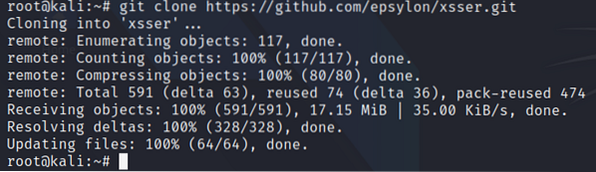

Free XSS Tools

Cross-Site Scripting, commonly known as XSS, is a type of vulnerability in which attackers remotely inject custom scripts on web pages. It commonly oc...

SAML vs. OAUTH

SAML and OAUTH are technical standards for authorizing users. These standards are used by Web Application developers, security professionals, and syst...

Phenquestions

Phenquestions