Gdy jądro Manjaro uruchamia komputer, jego Menedżer sieci automatycznie łączy się z serwerem DHCP za pośrednictwem aktywnego interfejsu sieciowego. Następnie dostarcza klientowi adres IP, maskę podsieci, czas dzierżawy, serwer DNS, bramę i inne szczegóły.

Jeśli maszyna działa jako serwer Apache, musi być łatwo dostępna dla klientów za pośrednictwem statycznego adresu IP. Poza tym, jako środek ostrożności, użytkownicy muszą również chronić maszynę przed niepotrzebnym dostępem spoza sieci. Wymaga to ręcznego ustawienia interfejsów sieciowych za pomocą Manjaro Network Manager lub za pomocą poleceń i plików konfiguracyjnych.

W tym artykule nauczymy się ręcznie konfigurować interfejs sieciowy za pomocą GUI i CLI. Upraszczamy również proces konfiguracji nieograniczonej zapory ogniowej (ufw) dla nowych użytkowników jako krok zapobiegawczy po instalacji Manjaro.

Konfiguracja interfejsu sieciowego

Ręczne ustawienie interfejsu sieciowego obejmuje przypisanie urządzeniu adresu IP, bramy, lokalizacji serwerów DNS, tras i maski podsieci. Odbywa się to za pośrednictwem Manjaro NewtrokManager i CLI.

Pierwsze kroki

Przed rozpoczęciem ręcznej konfiguracji sieci system musi spełnić określone warunki:

- włączone interfejsy sieciowe

- kabel Ethernet jest podłączony

- interfejs ma adres IP

- tablica routingu jest gotowa

- urządzenie może dotrzeć do systemu wewnątrz lub poza siecią lokalną;

- rozwiązywanie nazwy hosta na adres działa dobrze

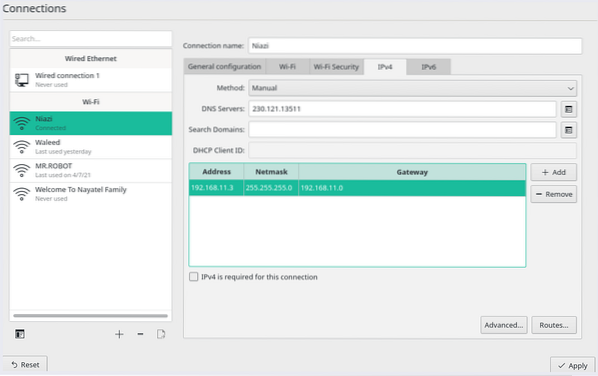

Ustawienie statycznego adresu IP za pomocą GUI

Wyszukaj „Znajomości” wewnątrz programu uruchamiającego aplikację Manjaro. W menu połączenia sieciowego wybierz bieżące ustawienia sieciowe, aby edytować/skonfigurować połączenie.

Wybierz bieżące połączenie i wybierz zakładkę Ustawienia IPv4.

Wybierz 'podręcznik' z 'metoda' menu rozwijane dla statycznego adresu IP i kliknij 'Dodaj'aby wypełnić adres, maskę podsieci, bramę i szczegóły serwera DNS. Na koniec kliknij „Zastosować' aby zrestartować sieć z nowymi ustawieniami.

Aliasy statycznego adresu IP

GUI pozwala również na ustawienie wielu adresów dla jednego interfejsu. Jest to możliwe, klikając znak „+” lub przycisk „Dodaj” na tym samym ekranie, aby dodać nowy adres IP. Oto kilka szczegółów dotyczących aliasów adresów:

- Każdy alias adresu wymaga maski sieci, ale nie danych bramy gateway.

- Opcja zapisu jest wyszarzona bez prawidłowych informacji.

- Nie musi znajdować się w tej samej masce sieciowej, mimo że nasłuchuje ruchu w tej samej sieci fizycznej.

Użyj następującego polecenia, aby wyświetlić działający interfejs z dwoma adresami IP.

[chroniony adres e-mail]: ~ $ ip addr showUstawienie statycznego adresu IP za pomocą interfejsu CLI

Innym sposobem konfiguracji statycznego adresu IP jest systemd. W przypadku interfejsów sieciowych Manjaro niestandardowe trasy są konfigurowane wewnątrz /etc/systemd/network/ katalog. Pliki konfiguracyjne dla każdego interfejsu są identyfikowane na podstawie nazwy interfejsu. Dlatego plik dla interfejsu sieciowego enp0s3 będzie /etc/systemd/sieć/enp0s3.sieć.

Upewnij się, że wyłączyłeś Menedżera sieci, ponieważ nadpisuje on ustawienia ręczne.

[email protected]:~$ sudo systemctl disable --now NetworkManager.usługaUtwórz lub edytuj powyższy plik interfejsu sieciowego z uprawnieniami administratora. Oto przykładowy plik:

[ochrona poczty e-mail]:~$ sudo vim /etc/systemd/network/enp0s3.sieć[Mecz]

Nazwa=enp0s3

[Sieć]

Adres=192.168.11.0/24

Brama=192.168.11.1

DNS=152.234.15.8

DNS=215.158.11.10

Teraz włącz i uruchom usługę sieciową.

[email protected]:~$ sudo systemctl enable --now systemd-networkd.usługaAby powrócić do ustawień DHCP, usuń powyższy plik i uruchom ponownie Menedżera sieci.

Konfigurowanie zapory sieciowej z UFW w Manjaro

Działająca zapora ogniowa jest krytyczną częścią każdego bezpiecznego systemu Linux. Domyślnie wszystkie dystrybucje Linuksa mają zainstalowane narzędzie konfiguracyjne zapory znane jako Uncomplicated Firewall (ufw). UFW to interfejs dla iptables i ma na celu uproszczenie zadania konfiguracyjnego zapory sieciowej.

Według strony podręcznika ufw narzędzie nie zapewnia pełnej funkcjonalności zapory sieciowej za pośrednictwem interfejsu CLI. Zamiast tego ma ułatwić proces dodawania lub usuwania prostych reguł. Ponadto ufw ma na celu zapewnienie zapór sieciowych opartych na hoście.

Aby rozpocząć zabezpieczanie sieci, zainstaluj ufw, jeśli nie jest dostępny:

[chroniony adres e-mail]:~$ sudo pacman -Syu ufwUstawianie domyślnych zasad ufw

Ponieważ zaczynamy z konfiguracją ufw. Domyślnie ufw jest wyłączone. Sprawdź stan ufw, wpisując następujące polecenie:

[chroniony adres e-mail]:~$ status usługi sudo ufwWykonaj następujące polecenie, aby włączyć ustawienia ufw.

[ochrona poczty e-mail]: ~ $ sudo ufw włączWłączenie ufw spowoduje zainicjowanie domyślnej polityki zapory firewall. Oznacza to, że ufw zezwala tylko na połączenia wychodzące i odrzuca wszystkie połączenia przychodzące. Innymi słowy, serwer Manjaro nie jest dostępny spoza sieci. Podczas gdy aplikacje użytkownika mogą łączyć się ze światem zewnętrznym.

Jeśli wyłączone, możemy ustawić reguły wykonywania domyślnych polityk ufw.

[ochrona poczty e-mail]:~$ sudo ufw domyślna blokada przychodzące[chronione wiadomości e-mail]: ~ $ sudo ufw domyślnie zezwalaj na wychodzące

Aby włączyć domyślne zasady, edytuj /etc/domyślny/plik ufw. Pamiętaj, że ustawienia zapory zostaną automatycznie zainicjowane przy każdym ponownym uruchomieniu systemu. Te zasady są wystarczające, aby chronić osobisty system operacyjny Manjaro. Jednak serwer Manjaro musi odpowiadać na przychodzące żądania.

Włącz połączenia SSH dla serwera Manjaro

Powyższe ustawienie odrzuca wszystkie połączenia przychodzące. Aby umożliwić legalne połączenie SSH lub HTTP z serwerem Manjaro, należy utworzyć reguły w ufw. To ustawienie umożliwi użytkownikowi łączenie się z serwerem i zarządzanie nim za pośrednictwem bezpiecznego połączenia powłoki.

[email chroniony]:~$ sudo ufw zezwól na sshPowyższe polecenie jest równoznaczne z ustawieniem reguły dla połączenia przez port ssh 22. W związku z tym UFW jest świadomy portów wykorzystywanych przez protokoły aplikacji ze względu na usługi wymienione w pliku /etc/services.

Musimy jednak określić odpowiedni port, jeśli demon SSH nasłuchuje na innym porcie. Na przykład, jeśli serwer nasłuchuje na porcie 3333, użyj następującego polecenia, aby ustawić regułę ufw:

[ochrona poczty e-mail]:~$ sudo ufw allow 3333Konfiguracja UFW dla IPv6

UFW obsługuje ustawienia IPv6 do zarządzania regułami zapory wraz z IPv4. Aby to zrobić, edytuj plik konfiguracyjny ufw w /etc/domyślny katalog oraz następujące ustawienia:

IPv6=takTeraz ufw jest skonfigurowany do dodawania i zarządzania zasadami zarówno dla IPv4, jak i IPv6.

Inne połączenia

ufw pozwala użytkownikom zarządzać różnymi regułami podsieci, określonymi adresami IP, zakresami portów i interfejsami sieciowymi.

Aby określić zakresy portów:

[ochrona poczty e-mail]:~$ sudo ufw allow 3000:4444/tcpAby określić podsieć z określonym portem docelowym:

[email chroniony]:~$ ufw zezwól od 192.168.100.0/24 do dowolnego portu 81Aby ustawić regułę dla określonego adresu IP

[email chroniony]:~$ sudo ufw zezwól od 192.168.100.14Dodatkowo pozwala również na tworzenie reguł odrzucających połączenia z adresów IP i usług. Wszystko czego wymaga to zastąpienie allow poleceniem deny.

[chroniony adres e-mail]:~$ sudo ufw odmów od 192.168.100.14Wniosek

W tym artykule podsumowano ręczne ustawienia interfejsu sieciowego i zapory sieciowej Manjaro dla początkujących. Omówiliśmy ustawienie statycznego adresu IP za pomocą GUI i poleceń/plików konfiguracyjnych. Co więcej, artykuł pokazuje również ustawienie domyślnej zapory bez ograniczeń (ufw), aby umożliwić ograniczony dostęp do komputera użytkownikom przez Internet.

Phenquestions

Phenquestions