Testowanie i narzędzia bezprzewodowe

Testy bezprzewodowe badają i analizują urządzenia, które mogą łączyć się z innymi sieciami. Urządzenia te wykonują różne zadania i funkcje oraz są testowane w celu zapewnienia ich zgodności i regulacji. W tym celu wykorzystywane są różne narzędzia; na przykład Aircrack-ng, Wifite, Wireshark, Wash itp. Innym terminem używanym do testowania potencjału w urządzeniu lub sieci jest Network Reconnaissance. Istnieją różne narzędzia używane do aktywacji Network Reconnaissance w testach bezprzewodowych.

W tym artykule omówimy Network Reconnaissance i narzędzia używane do jego aktywacji.

Rozpoznanie sieci dla początkujących

Jak możesz celować w coś, czego nie widzisz?? W tym celu istnieje narzędzie do tworzenia śladów znane jako Nmap. Jeśli denerwujesz się, że sąsiedzi ciągle korzystają z Wi-Fi, możesz użyć tego narzędzia do przeskanowania całej sieci domowej. Nmap może pokazać każde podłączone urządzenie i podać wszystkie informacje o urządzeniu docelowym. Służy również do skanowania serwerów lub routerów. Możesz pobrać Nmapa z dowolnej strony internetowej, takiej jak nmap.organizacja. Jest dostępny dla popularnych systemów operacyjnych, takich jak Linux i Windows. Nmap jest preinstalowany dla Kali Linux, wystarczy go uruchomić i uruchomić program. Wszystko, co musisz zrobić, to otworzyć Nmapa i wprowadzić hasło do trasy, i gotowe.

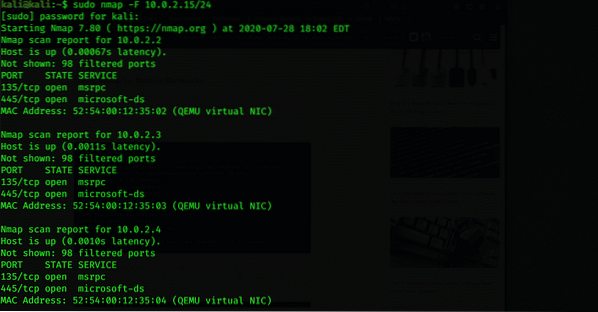

Nmap dla sieci lokalnych

Nmap to świetne narzędzie Network Reconnaissance służące do skanowania danych podłączonych do dowolnego urządzenia. Możesz przeskanować wszystkie serwery i systemy oraz sprawdzić słabości sieci i systemu operacyjnego. Możesz sprawdzać działające systemy, otwierać porty, wykonywać przechwytywanie banerów, przygotowywać serwery proxy, wyświetlać adres IP i wersję systemu operacyjnego oraz inne szczegóły dotyczące podłączonego urządzenia za pomocą Nmapa. Aby otrzymać te informacje, wprowadź następujące polecenie:

$ sudo nmap -F 10.0.2.15/24

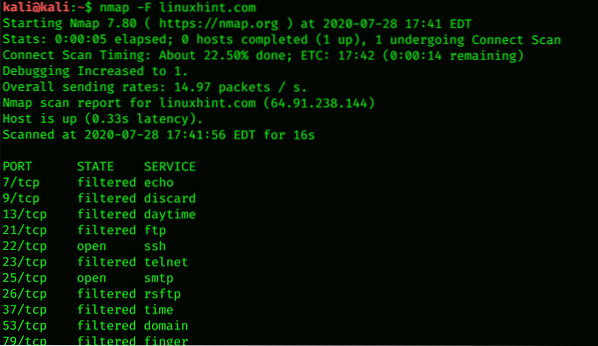

Nmap dla sieci zdalnych

Nmap wysyła pakiety TCP i UDP do zdalnego hosta i analizuje prawie każdą część odpowiedzi. Nmap wykonuje również testy, takie jak TCP. W skrócie, Nmap służy do określania inwentaryzacji sieci, a także określania podatności hosta. Nmap zapewnia również zdalne wykrywanie systemu operacyjnego. Wykrywanie systemu operacyjnego polega na znalezieniu systemu operacyjnego działającego na komputerze docelowym za pomocą odcisku palca stosu TCP/IP. Poniższy kod polecenia może ci w tym pomóc:

$ nmap -F linuxhint.com

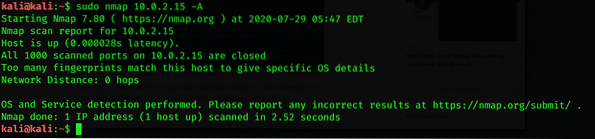

Skonfiguruj Nmapa do skanowania pojedynczego celu

Aby monitorować czyjś ruch, najlepszym rozwiązaniem jest skanowanie urządzenia. Uruchamiając Nmapa, możesz uzyskać szczegółowe informacje o adresie IP, wersji systemu operacyjnego i wszystkich stronach internetowych podłączonych do urządzenia w Twojej sieci. Skanowanie Nmapa jest przydatne, nawet jeśli skanujesz pojedynczy cel. Można to zrobić skanując serwer lokalny za pomocą Nmap. Do skanowania pojedynczego celu można użyć następującego kodu polecenia:

$ sudo nmap 10.0.2.15 -A

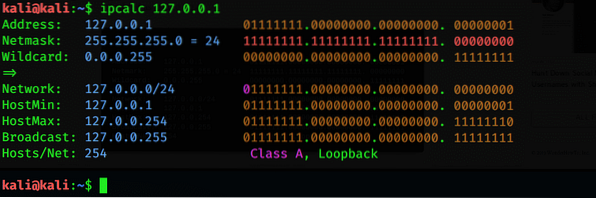

Oblicz podsieć i przeskanuj zakres, aby wykryć urządzenia

Nmap może wykryć wszystkie urządzenia, adresy IP i adresy MAC podłączone do serwera. Możesz znaleźć zakres podsieci wszystkich urządzeń za pomocą prostego narzędzia znanego jako IPcalc. Zakres podsieci to zakres adresów IP, które są dostępne lub podłączone do sieci. Aby wyświetlić listę wszystkich urządzeń w zakresie podsieci, wpisz następujące polecenie:

$ ipcalc 127.0.0.1

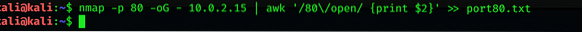

Utwórz docelową listę aktywnych hostów

Po określeniu wszystkich adresów IP z danego zakresu, możesz uzyskać więcej informacji, używając atrybutu -A z poleceniem. Możesz również uzyskać plik zawierający listy aktywnych hostów, wykonując poniższe polecenie terminala Nmap:

$ nmap -p 80 -oG - 10.0.2.15 | awk '/80\/open/ print $2' >> port80.tekst

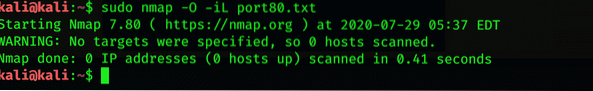

Zidentyfikuj system operacyjny na wykrytych urządzeniach

Przydatną rzeczą, którą należy wiedzieć o urządzeniu, jest jego system operacyjny. Używając Nmapa, możesz zidentyfikować i wykryć system operacyjny, z którego korzysta urządzenie. W tym celu użyj następującego polecenia emulatora terminala:

$ sudo nmap -O -iL port80.tekst

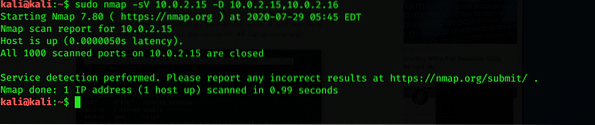

Korzystając z Nmapa, możesz również uzyskać informacje o aplikacjach i ich wersjach za pomocą następującego polecenia:

$ sudo nmap -sV 10.0.2.15 -D 10.0.2.15,10.0.2.16

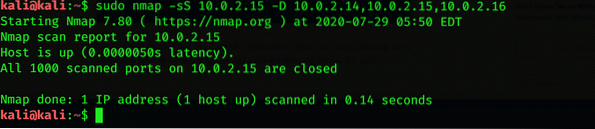

Zaawansowane skanowanie i obejścia

Nmap może przestać działać z powodu problemów z routerem. W takim przypadku mogą wystąpić trudności ze skanowaniem danych. Możesz rozwiązać ten problem, dodając -Pn, który może opuścić i wydać sygnał dźwiękowy skierowany przez router. Jeśli nie chcesz być wykryty przez inne osoby do skanowania, możesz dodać -D.

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14,10.0.2.15,10.0.2.16

Wniosek

Jeśli chcesz poznać urządzenia podłączone do sieci, najlepszym rozwiązaniem do tego zadania jest Nmap. Nmap to de facto narzędzie do skanowania, które skanuje w poszukiwaniu hostów, systemu operacyjnego i otwartych portów. Jest to otwarte narzędzie dostępne dla wszystkich platform. Głównym celem Nmapa jest tester penetracji sieci; innymi słowy, Network Reconnaissance .,. Mam nadzieję, że koncepcje omówione w tym artykule wystarczą, aby uzyskać podstawowe pojęcie o Network Reconnaissance i narzędziach używanych do wykonania tego zadania w Kali Linux.

Phenquestions

Phenquestions