Internet Control Message Protocol, znany również jako ICMP, to protokół używany do sprawdzania łączności hostów w sieci. Możemy również użyć tego protokołu do diagnozowania problemów w sieci. Ale z punktu widzenia bezpieczeństwa może być również wykorzystany przez kogoś do przeprowadzenia ataku DDoS. Powódź pingów lub atak typu Distributed Denial of Service (DDoS) to forma ataku, w którym ktoś wysyła do hosta wiele żądań ping i host staje się prawie niedostępny dla rutynowego ruchu. Aby uniknąć tego rodzaju sytuacji, administratorzy sieci zazwyczaj blokują ICMP w swojej sieci. W tym artykule dowiemy się, jak można wykorzystać tabele IP do blokowania ICMP na naszym serwerze.

Jakie są tabele IP?

Tabele IP to program narzędziowy zapory dla systemów operacyjnych Linux. Może być używany do akceptowania, odrzucania lub zwracania ruchu sieciowego do lub ze źródła. Obserwuje nadchodzący ruch sieciowy przy użyciu różnych zestawów reguł zdefiniowanych w tabeli. Te zestawy zasad nazywane są łańcuchami. Tabele IP obserwują pakiety danych i które pakiety pasujące do reguł są kierowane do innego łańcucha lub przypisywane do jednej z poniższych wartości.

- PRZYJĘTY: Pakiet będzie mógł przejść

- UPUSZCZAĆ: Pakiet nie będzie mógł przejść

- POWRÓT: Łańcuch zwróci pakiet do poprzedniego łańcucha.

Instalowanie tablic IP

W przypadku większości dystrybucji systemu Linux preinstalowane są tabele IP. Możesz sprawdzić, czy tablice IP są zainstalowane, czy nie, wpisując w terminalu następujące polecenie.

[ochrona poczty e-mail]:~$ iptables --wersjaJeśli tabele IP nie są zainstalowane, możesz je zainstalować, uruchamiając w terminalu następujące polecenie.

[ochrona poczty e-mail]:~$ sudo apt-get update[ochrona poczty e-mail]:~$ sudo apt-get install iptables

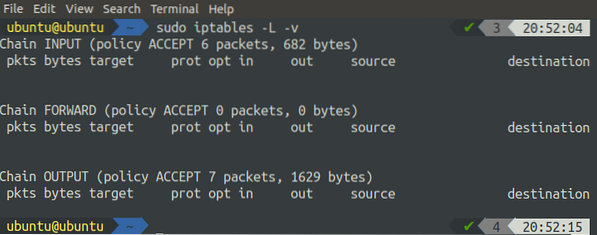

Możemy sprawdzić domyślny stan tabel IP, uruchamiając w terminalu następujące polecenie:.

[email chroniony]:~$ sudo iptables -L -vFlaga '-L' wyświetla wszystkie reguły, a flaga '-v' pokazuje szczegółowe informacje.

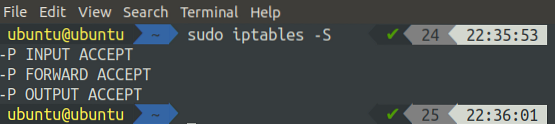

Alternatywnie możemy również wyświetlić listę wszystkich reguł dodanych do tabel IP, uruchamiając w terminalu następujące polecenie:.

[email chroniony]:~$ sudo iptables -S

Domyślnie wszystkie łańcuchy akceptują pakiety i te łańcuchy nie mają przypisanej reguły rule.

Przypisywanie reguł do łańcuchów

Początkowo żadna reguła nie jest przypisana do żadnego łańcucha i wszystkie akceptują ruch sieciowy. Teraz w tej sekcji zobaczymy, jak możemy zdefiniować niestandardowe reguły, aby blokować lub zezwalać na ruch sieciowy. Aby zdefiniować nową regułę, używamy flagi 'A' (append), która informuje tablice IP, że zostanie zdefiniowana nowa reguła. Następujące opcje są również używane wraz z flagą „A” do opisania reguły.

-ja (interfejs): Ta opcja wskazuje, przez który interfejs chcesz, aby ruch sieciowy był dozwolony lub blokowany. Listę wszystkich interfejsów w systemie można uzyskać, uruchamiając w terminalu następujące polecenie:.

[ochrona poczty e-mail]:~$ ifconfig-p (protokół): Ta opcja określa, który protokół chcesz filtrować za pomocą tabel IP. Może to być TCP, UDP, ICMP, ICMPV6 itp. Możesz zastosować reguły do wszystkich protokołów, używając wszystkich opcji.

-s (źródło): Ta opcja pokazuje źródło ruchu sieciowego, takie jak adres IP lub nazwa domeny.

-dport (port docelowy): Ta opcja służy do wskazania portu docelowego dla ruchu sieciowego.

-jot (cel): Ta opcja służy do pokazywania celu. Może to być AKCEPTUJ, UPUŚĆ, ODRZUCAJ lub ZWRÓĆ. Ta opcja jest obowiązkowa dla każdej reguły.

Ogólnie podstawowa składnia dodawania reguły będzie następująca:

[email chroniony]:~$ sudo iptables -A-p

Blokowanie ICMP przy użyciu tabel IP

Jak dotąd mamy podstawową wiedzę na temat tablic IP i ich wykorzystania do zezwalania lub blokowania ruchu na określonych portach przez określone interfejsy. Teraz użyjemy tabel IP do zablokowania ICMP na naszym serwerze.

Następujące polecenie doda regułę blokującą ICMP na twoim komputerze:

[email protected]:~$ sudo iptables -A WEJŚCIE -j REJECT -p icmp --icmp-type echo-requestPo uruchomieniu powyższego polecenia sprawdź teraz stan tabel IP.

[ochrona poczty e-mail]:~$ sudo iptables -L -v

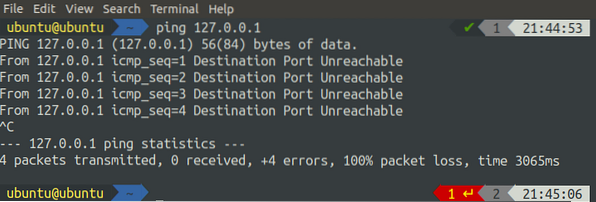

Widzimy, że do łańcucha INPUT została dodana reguła, która pokazuje, że cały ruch ICMP zostanie odrzucony. Teraz, jeśli pingujemy nasz system z dowolnego innego systemu z tej samej sieci, odrzuci on żądanie. Możemy zobaczyć wynik, wysyłając żądanie ping od hosta lokalnego

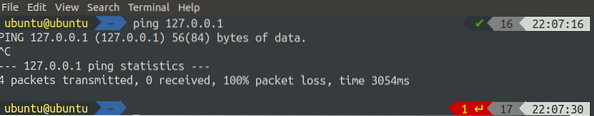

[ochrona poczty e-mail]:~$ ping 127.0.0.1

Widzimy, że otrzymujemy komunikaty o odrzuceniu z systemu, jeśli spróbujemy wysłać do niego żądanie ping.

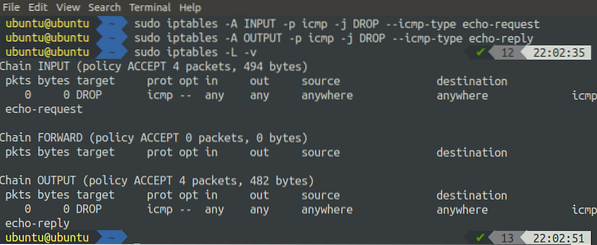

Alternatywnie, następujące dwa polecenia mogą być użyte do dodania reguł blokujących ICMP na naszym serwerze:.

[email protected]:~$ sudo iptables -A INPUT -p icmp -j DROP --icmp-type echo-request[email chroniony]:~$ sudo iptables -A WYJŚCIE -p icmp -j DROP --icmp-type echo-odpowiedź

Po dodaniu tych dwóch reguł sprawdź teraz stan tabel IP.

[email chroniony]:~$ sudo iptables -L -v

Widzimy, że powyższe polecenie dodało dwie reguły, jedną do łańcucha INPUT, a drugą do łańcucha OUTPUT.

Różnica między DROP i REJECT polega na tym, że kiedy używamy REJECT, wyświetla nam ostrzeżenie (Destination port Unreachable) podczas pingowania, ponieważ żądanie jest odrzucone i nie dociera do portu. Z drugiej strony, kiedy używamy DROP, po prostu odrzuca wyjście. Dane wejściowe nie są odrzucane, są przetwarzane, ale dane wyjściowe nie są wyświetlane, jak pokazano poniżej

Wniosek

Hakerzy stosują różne metody przeprowadzania ataków typu Distributed Denial of Service (DDoS) na serwery. Ping flood to także forma ataku DDoS. Hakerzy wysyłają do serwera tak wiele żądań ping, że serwer wykorzystuje całą swoją moc obliczeniową do przetwarzania żądań ping i nie wykonuje ich rzeczywistego przetwarzania. W tym lub wielu innych scenariuszach może być konieczne zablokowanie protokołu ICMP na serwerze.

W tym artykule poznaliśmy różne sposoby blokowania ICMP przy użyciu tabel IP. Dyskutowaliśmy o tym, jak możemy dodać różne reguły blokujące ICMP na naszym serwerze. W ten sam sposób możemy użyć tabel IP do blokowania dowolnego rodzaju ruchu na dowolnym porcie za pomocą tabel IP.

Phenquestions

Phenquestions