Pakiet dnsenum

Jest to wielowątkowy skrypt Perla, który pomaga wyszczególnić informacje DNS domeny. Pomaga również wykryć bloki IP, zwłaszcza te, które nie są ciągłe. Obejmuje następujące podstawowe operacje:

- Uzyskaj adres hosta.

- Uzyskanie serwerów nazw.

- Zdobądź rekord MX.

- Uzyskaj wersję bind, wykonaj zapytania axfr na serwerach nazw.

- Teraz zdobądź subdomeny i dodatkowe nazwy za pomocą skrobania google.

- Plik z subdomeną brute force wykona również rekursję na subdomenach posiadających rekordy NS.

- Teraz oblicz zasięg sieci domenowej klasy C i przeprowadzaj na nich zapytania.

- Następnie wykonaj wyszukiwania wsteczne w zakresach netto.

- Napisz domain_ips.plik txt dla bloków ip.

Pakiet dnsmap

dnsmap został pierwotnie wydany w 2006 roku dzięki inspiracji fikcyjną historią Paula Craiga znanego jako „złodziej, którego nikt nie widział”. Może to być dostępne w książce zatytułowanej „Kradzież sieci – jak posiadać pudełko”. Dnsmap pomaga pentesterowi w procesie zbierania informacji do oceny bezpieczeństwa. W tej fazie bloki sieci IP, numery kontaktowe itp. docelowej firmy są wykrywane przez konsultanta ds. bezpieczeństwa. Istnieje inna technika, która nazywa się brutalnym forsowaniem subdomeny i jest pomocna w fazie wyliczania, zwłaszcza gdy pozostałe metody, takie jak transfery stref, nie działają.

Ostra paczka

Zobaczmy, co nie jest zaciekłe. Nie jest narzędziem DDoS, ani nie jest przeznaczony do skanowania całego Internetu i przeprowadzania nieukierunkowanych ataków. Ponadto nie jest to skaner IP. Głównym celem jest zlokalizowanie celów, zwłaszcza sieci wewnętrznej i zewnętrznej. W ciągu kilku minut zaciekły szybko skanuje domeny za pomocą kilku taktyk, ponieważ zaciekły jest skrypt Perla. Fierce nie dokonuje wyzysku; raczej ktoś celowo zrobił z przełącznikiem -connect.

DNS (system nazw domen)

DNS oznacza system nazw domen i jest podobny do książki telefonicznej, która zawiera kilka nazwisk, adresów i nazw. DNS jest używany zarówno w wewnętrznych, jak i zewnętrznych sieciach organizacji. Nazwy hostów adresów IP są rozwiązywane przy użyciu protokołu DNS. Każdy komputer ma plik hosta, który znajduje się w następującym katalogu, gdy nie było DNS. C: \Windows\System32\sterowniki\itp.

Teraz możesz zobaczyć rekordy DNS dla następujących domen:

- Wyliczanie DNS i transfer stref za pomocą dnsenum

- Przeprowadź analizę DNS za pomocą narzędzia Host

- Wyszukiwanie subdomen za pomocą dnsmap

- Przesłuchanie DNS za pomocą Fierce

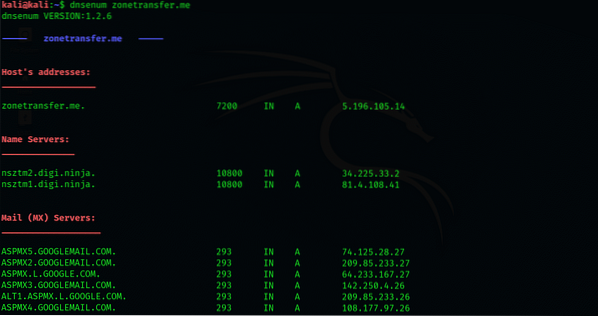

Wyliczanie DNS i transfer stref za pomocą dnsenum

Dnsenum to proste narzędzie. Korzystanie z tego narzędzia jest bardzo łatwe, ponieważ rozwiązuje i wylicza informacje DNS dla konkretnego celu. Co więcej, automatycznie wykonuje transfery stref DNS za pomocą danych serwera nazw. Zobaczmy szczegóły:

W pierwszym kroku otwórz okno nowego terminala. Następnie wykonaj następujące polecenie: dnsenum. Po wykonaniu tej czynności wyświetli się menu pomocy zawierające szczegółowy opis różnych operatorów i sposób ich użycia.

Uzyskując dostęp do informacji, które są dość wrażliwe, takie jak te, które znaleźliśmy, doprowadzi do informacji o sieci dla konkretnej organizacji docelowej.

Następnie następujące polecenie jest używane do przeprowadzenia enumeracji DNS w strefie transferu domeny:.mnie. Jest to pokazane poniżej:

$ dnsenum zonetransfer.mnie

W trzecim kroku transfer stref DNS odbywa się przez dnsenum przy użyciu serwerów nazw, które uzyskuje się w procesie wyliczania. Szczegóły podano poniżej:

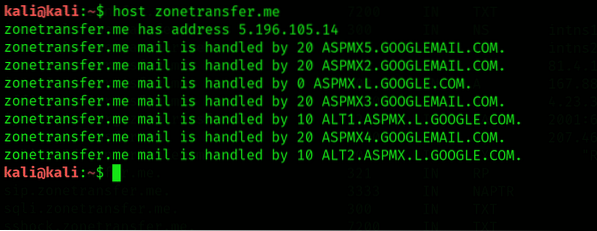

Przeprowadź analizę DNS za pomocą narzędzia Host

Narzędzie hosta jest korzystne, ponieważ jest nieodłączne od systemu operacyjnego Linux. Dzięki temu możemy uzyskać wiele informacji DNS dotyczących domeny docelowej. Zobaczmy, jak to działa:

W pierwszym kroku otwórz nowy terminal w Kali Linux. Następnie wykonaj następujące polecenie:

$ transfer strefy hosta.mnie

Tutaj zauważymy, że narzędzie hosta otrzyma rekordy DNS, takie jak rekordy domeny A i MXMX.

Następnie użyj następującego polecenia:

$ dnsenum -t zonetransfer.mnie

Do wyliczenia, aby uzyskać serwery nazw domeny. Tutaj operator -t pomaga określić rekordy DNS.

Po uzyskaniu serwerów nazw konkretnej domeny wykorzystamy zebrane informacje. Teraz wykonamy transfer strefy DNS dla domeny, odpytując serwery nazw za pomocą następującego polecenia:

$ dnsenum -l zonetransfer.ja nsztml.cyfrowy.ninja

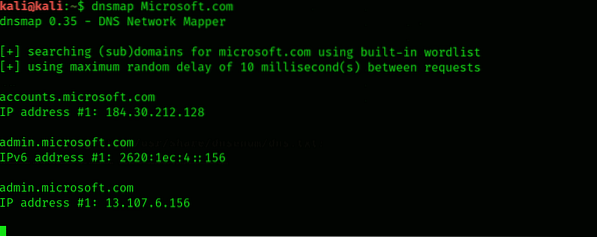

Wyszukiwanie subdomen za pomocą dnsmap

Dnsmap działa inaczej, wyliczając subdomeny określonej domeny organizacji, a następnie wysyłając zapytanie do systemu operacyjnego kali Linus jako wbudowaną listę słów. Dnsamp rozwiąże adres IP zaraz po znalezieniu subdomeny. Za pomocą następującego polecenia możemy znaleźć subdomeny różnych organizacji wraz z ich adresami IP, jak pokazano poniżej:

$ dnsenum microsoft.com

Aby znaleźć ukryty wrażliwy portal i katalogi, konieczne jest odkrycie subdomen konkretnej organizacji.

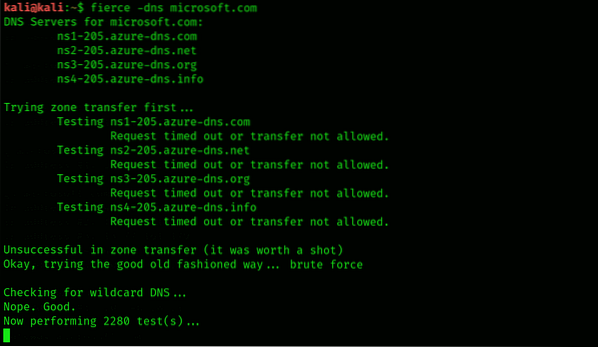

Przesłuchanie DNS za pomocą Fierce

Fierce to narzędzie do zapytań DNS. Jest traktowany jako pół-lekkie narzędzie, które wykonuje ogromne wyszukiwania dla domeny docelowej posiadającej nazwy hostów i przestrzenie IP. Do jego wykonania służy następujące polecenie, jak pokazano poniżej:

$ ostra -dns microsoft.com

Fierce uzyska wszystkie rekordy DNS, a także odkryje subdomeny przy użyciu ich adresów IP danej domeny. W celu dogłębnej analizy domeny docelowej narzędzie to zajmie dodatkowy czas na zakończenie procesu.

Wniosek:

W tym samouczku pokazałem, czym jest DNS i jak działa narzędzie dnsenum w Kali Linux. Pokazałem Ci również, jak pracować z narzędziem Fierce i uzyskać wszystkie rekordy DNS.

Phenquestions

Phenquestions