Na platformach Linux użytkownik sudo jest narzędziem, które implikuje „superużytkownika” do uruchamiania poleceń różnych systemów. Użytkownik sudo to zazwyczaj użytkownik root lub każdy inny użytkownik z pewnymi uprawnieniami. Aby delegować ważne zadania, takie jak ponowne uruchomienie serwera lub ponowne uruchomienie serwera Apache, a nawet utworzenie kopii zapasowej za pomocą polecenia sudo, możesz użyć sudo bez konieczności wielokrotnego wprowadzania hasła.

Domyślnie użytkownik sudo musi zapewnić uwierzytelnianie użytkownika. Czasami wymagania użytkownika są takie, aby uruchomić polecenie z tymi uprawnieniami roota, ale nie chcą wielokrotnie wpisywać hasła, zwłaszcza podczas pisania skryptów. Jest to łatwe do wykonania w systemach Linux. W tym artykule sprawdzimy metodę sudo innego użytkownika bez podawania hasła.

Uruchamianie polecenia sudo bez hasła

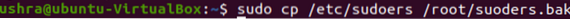

Aby utworzyć kopię zapasową użytkowników sudo, musisz skopiować /etc/sudoers plik z jednego miejsca do drugiego. Użyj następującego polecenia, aby to zrobić:

$ sudo cp /etc/sudoers /root/sudoers.Bak

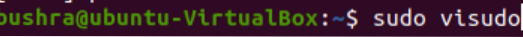

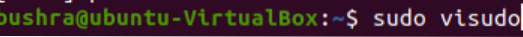

Teraz, aby edytować plik /etc/sudoers, użyjemy polecenia visudo. To otworzy sudos plik.

$ sudo visudo

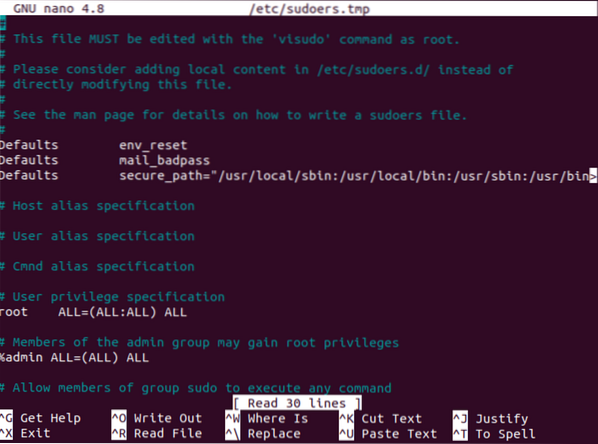

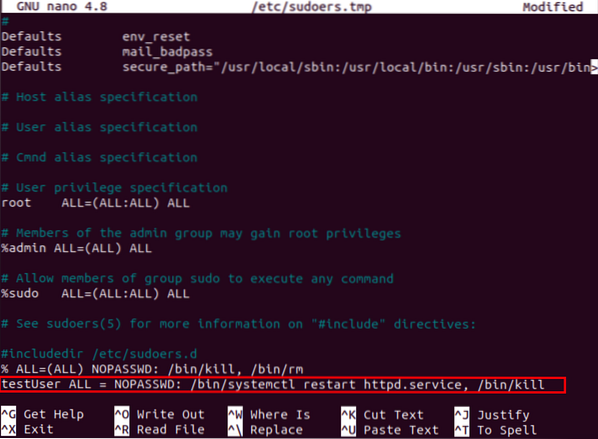

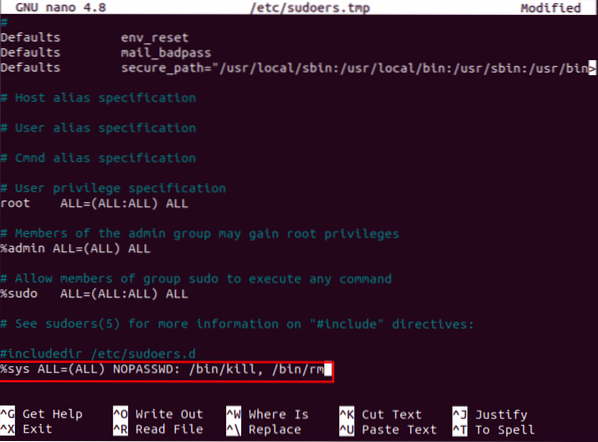

Aby edytować /etc/plik sudoers, użytkownicy muszą poprawić wpisy zgodnie z potrzebami. Dodanie kolejnego użytkownika do sudo pozwoli użytkownikom wykonać dowolne polecenie bez hasła. W powyższym pliku dołącz następujące polecenie.

Nazwa użytkownika ALL = NOPASSWD: /bin/systemctl restart httpd.usługa, /bin/zabijZastąpić Nazwa Użytkownika z nazwą użytkownika, którego chcesz ustawić w pliku.

Następnie zapisz i zamknij plik za pomocą Ctl+O skrót.

Wykonaj WSZYSTKIE polecenia sudo bez hasła

Aby dodać grupę do sudo bez podawania hasła, użyj % postać przed nazwą Twojej grupy. Ale najpierw otwórz wizjoner edytor, używając poniższego polecenia:

$ sudo visudo

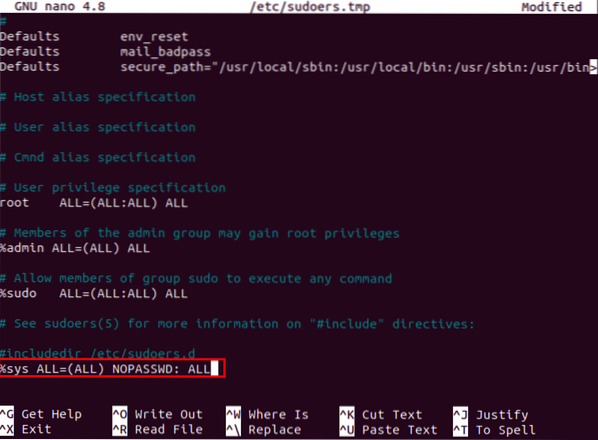

Po otwarciu okna edytora należy dodać następujący wiersz, aby dodać grupę i uruchamiać wszystkie polecenia bez hasła.

%group ALL=(ALL) NOPASSWD: ALL

Tutaj zamień nazwę grupy na grupę, dla której chcesz dostosować ustawienia.

Zezwalanie użytkownikowi na uruchomienie /bin/kill

Aby umożliwić użytkownikowi uruchomienie polecenia /bin/kill przy użyciu uprawnień sudo bez podawania hasła, dołącz następujący wiersz w tym samym oknie edytora:

NazwaUżytkownika ALL=(ALL) NOPASSWD: /bin/killZastąpić Nazwa Użytkownika z nazwą użytkownika, dla którego chcesz dostosować ustawienia.

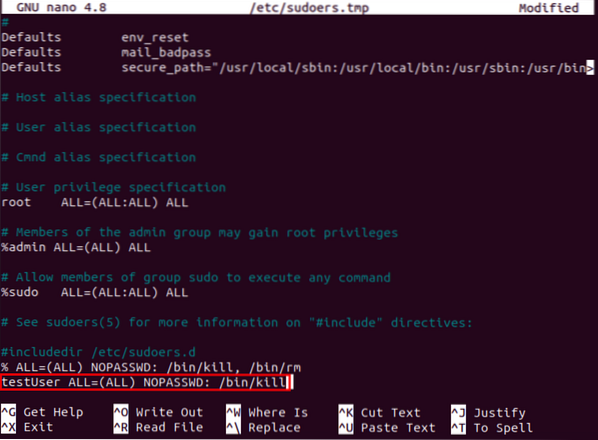

W ten sam sposób, aby umożliwić członkom grupy uruchamianie poleceń sudo /bin/zabij, /bin/rm bez konieczności wpisywania hasła uruchom dołączoną komendę:

%group ALL=(ALL) NOPASSWD: /bin/kill, /bill/rm

Testowanie zmian

Aby przetestować zmiany, możesz teraz uruchomić /bin/zabij polecenie, które zostanie użyte do zabicia każdego procesu, którego identyfikator jest podany. Tym razem nie będziesz potrzebować hasła:

$ sudo /bin/zabij PIDWniosek

W tym artykule zobaczyliśmy metodę uruchamiania dowolnego polecenia bez podawania hasła podczas korzystania z sudo na różnych platformach Linux Linux. Chociaż uważa się to za ryzykowne ze względów bezpieczeństwa, operacje bez hasła są ryzykowne i stanowią dodatkową funkcję dla bezpiecznych systemów.

Phenquestions

Phenquestions