cisza

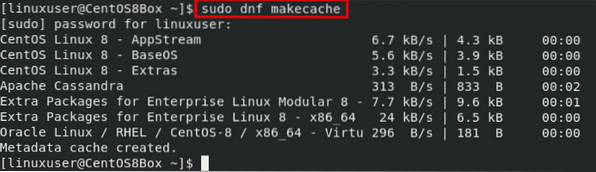

Jak włączyć SSH w CentOS 8??

Bezpieczna powłoka, znany również jako SSH, to popularne narzędzie służące do łączenia się z serwerem przez klienta. SSH zapewnia bezpieczną zdalną łą...

Jak rekursywnie kopiować zdalne pliki w systemie Linux?

Kiedy potrzebujesz skopiować zdalne pliki w systemie Linux, dwa popularne narzędzia wiersza poleceń mogą wykonać to zadanie za Ciebie - i.mi., scp i r...

kex_exchange_identification Połączenie zamknięte przez zdalnego hosta

Jaka jest przyczyna błędu kex_exchange_identification Połączenie zamknięte przez zdalnego hosta?? Budując sieć różnych urządzeń, możesz napotkać wiele...

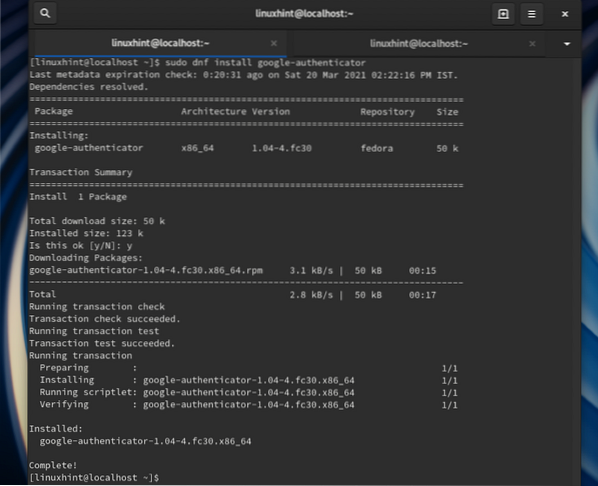

How to Enable Two-factor Authentication for SSH in Fedora Linux

In the information technology world, security is a major concern these days. Every day new and sophisticated attacks are launched against organization...

How to Find SSH Public Key

In some situations, you may need to view the contents of your SSH keys. For example, you may need to view the contents of a public key to add it to re...

Jak korzystać z polecenia ssh-copy-id

Polecenie ssh-copy-id to proste narzędzie, które pozwala zainstalować klucz SSH na autoryzowanych kluczach zdalnego serwera. To polecenie ułatwia logo...

Jak naprawić błąd odmowy dostępu SSH (klucz publiczny))

Klucze SSH to świetna metoda do uwierzytelniania sesji SSH bez konieczności podawania hasła przy każdym logowaniu. Jednak, jak wszystkie technologie, ...

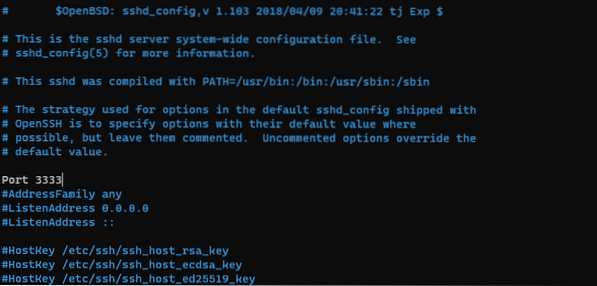

Jak mogę się dowiedzieć, na którym porcie SSH działa??

Secure Shell, powszechnie nazywany SSH, to protokół sieciowy używany do zdalnego logowania na komputerach w sieci lub przez Internet. Protokół SSH jes...

Jak skonfigurować tunelowanie SSH w systemie Linux

Tunelowanie SSH powszechnie znane jako przekierowanie portów SSH to technika kierowania ruchu w sieci lokalnej przez szyfrowany SSH na zdalnych hostac...

Phenquestions

Phenquestions