Rodzaje exploitów

Rodzaje exploitów w Metasploit:

- Aktywny

- Bierny

Podstawowa różnica między tymi dwoma typami exploitów polega na tym, że typ aktywny wykorzystuje określony cel przed zakończeniem działania, podczas gdy typ pasywny czeka na połączenie przychodzącego hosta przed wykorzystaniem. Warto wiedzieć o tym wcześniej, ponieważ różnica będzie odgrywać wyraźniejszą rolę, gdy przejdziesz do pisania bardziej skomplikowanych exploitów.

Nasza konfiguracja

Oprogramowanie, którego użyjemy w tym samouczku, obejmuje:

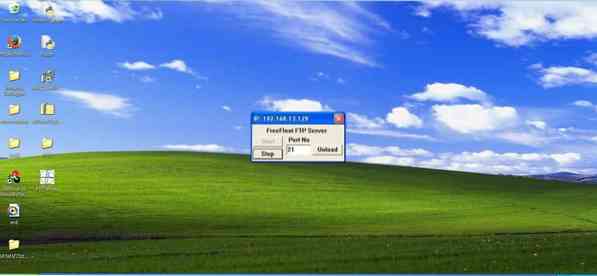

Exploit: Na potrzeby tego krótkiego przewodnika użyjemy istniejącej wcześniej luki w serwerze FTP freefloat.

Debuger odporności: Jest to wykorzystywane przy tworzeniu exploitów i inżynierii wstecznej plików binarnych. Możesz łatwo znaleźć dobry debugger dostępny online za darmo.

Dodatek Service Pack 3 dla systemu Windows XP zainstalowany

Kali Linux: Oczywiście niekwestionowana wiodąca pomoc w testowaniu piór.

Mona.py: Wtyczka oparta na Pythonie, która pomaga w debugowaniu odporności. Pobierz Mona.py i przenieś go do katalogu debuggera odporności (folder poleceń py).

Proces

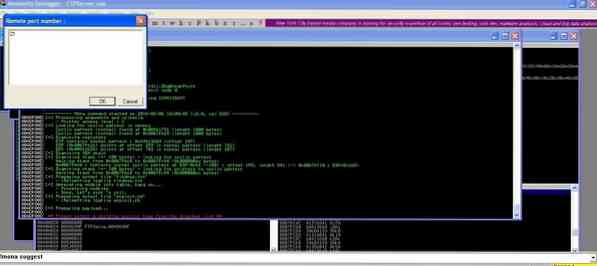

Naśladuj Fuzzing

Wykonamy pseudo-fuzzing, czyli zalanie systemu przypadkowymi danymi. Stworzymy wzorzec z 1000 znaków i użyjemy go do przeciążenia portu 21, ponieważ jest to port poleceń serwera FTP.

Po uruchomieniu modułu uruchom debuger odporności i upewnij się, że EIP został nadpisany.

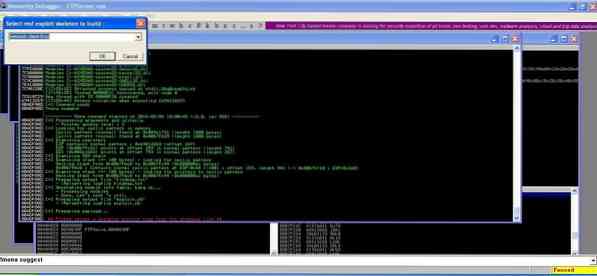

Odpal Mona

Po nadpisaniu EIP możemy kontynuować pracę z debuggerem odporności. Wpisz następujące informacje:

>!Mona sugeruje

Wybierz klienta TCP i port 21, aby kontynuować.

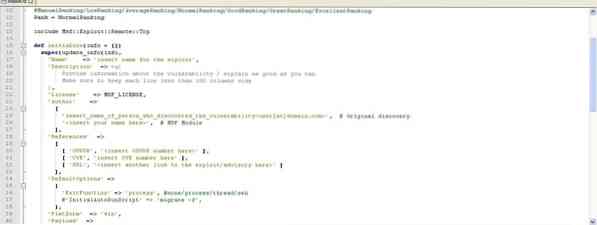

Dostosuj exploit

W rezultacie zobaczysz plik oparty na ruby. Możesz go modyfikować w dowolny sposób. Tutaj zmienimy nazwę na f.rb.

Uruchom exploita w Metasploit

Załaduj plik do Kali Linux i zreplikuj exploit od roota do frameworka Metasploit:

Widać, że Metasploit potwierdza zmiany i jest kompatybilny.

Wniosek

To był mini-samouczek dotyczący pisania exploita w Metasploit. W kolejnych artykułach omówimy bardziej skomplikowane exploity i zobaczymy, jak są napisane.

Phenquestions

Phenquestions