Zwykle po wykryciu obecności rootkita ofiara musi ponownie zainstalować system operacyjny i nowy sprzęt, przeanalizować pliki, które mają zostać przesłane do zastępcy, a w najgorszym przypadku konieczna będzie wymiana sprzętu.Ważne jest, aby podkreślić możliwość fałszywych alarmów, jest to główny problem chkrootkit, dlatego po wykryciu zagrożenia zaleca się uruchomienie dodatkowych alternatyw przed podjęciem działań, ten samouczek również krótko omówi rkhunter jako alternatywę. Ważne jest również, aby powiedzieć, że ten samouczek jest zoptymalizowany dla użytkowników Debiana i opartych na nim dystrybucji Linuksa, jedynym ograniczeniem dla użytkowników innych dystrybucji jest część instalacyjna, użycie chkrootkita jest takie samo dla wszystkich dystrybucji.

Ponieważ rootkity mają wiele sposobów na osiągnięcie swoich celów, ukrywając złośliwe oprogramowanie, Chkrootkit oferuje różne narzędzia, które pozwalają sobie na te sposoby. Chkrootkit to pakiet narzędzi, który zawiera główny program chkrootkit i dodatkowe biblioteki, które wymieniono poniżej:

chkrootkit: Główny program, który sprawdza pliki binarne systemu operacyjnego pod kątem modyfikacji rootkitów, aby dowiedzieć się, czy kod nie został zafałszowany.

ifpromisc.do: sprawdza, czy interfejs jest w trybie promiscuous. Jeśli interfejs sieciowy jest w trybie bezładnym, atakujący lub złośliwe oprogramowanie może go użyć do przechwycenia ruchu sieciowego w celu późniejszej jego analizy.

chklastlog.do: sprawdza czy zostały usunięte lastlog. Lastlog to komenda wyświetlająca informacje o ostatnich logowaniach. Atakujący lub rootkit może zmodyfikować plik, aby uniknąć wykrycia, jeśli administrator systemu sprawdzi to polecenie, aby uzyskać informacje o logowaniu.

chkwtmp.do: sprawdza, czy nie ma usunięcia wtmp. Podobnie jak w poprzednim skrypcie, chkwtmp sprawdza plik wtmp, który zawiera informacje o loginach użytkowników, aby spróbować wykryć w nim modyfikacje w przypadku, gdy rootkit zmodyfikował wpisy, aby zapobiec wykrywaniu włamań.

check_wtmpx.do: Ten skrypt jest taki sam jak powyższy, ale systemy Solarisis.

chkproc.do: sprawdza obecność trojanów w LKM (Loadable Kernel Modules).

chkdirs.do: ma taką samą funkcję jak powyżej, sprawdza obecność trojanów w modułach jądra.

smyczki.do: szybka i brudna wymiana stringów w celu ukrycia charakteru rootkita.

chkutmp.do: jest to podobne do chkwtmp, ale zamiast tego sprawdza plik utmp.

Wszystkie wymienione powyżej skrypty są wykonywane podczas uruchamiania chkrootkit.

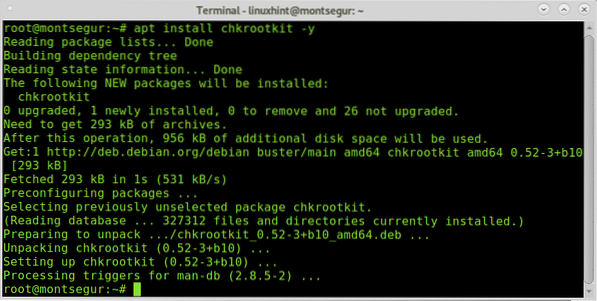

Aby rozpocząć instalację chkrootkit na Debianie i opartych na nim dystrybucjach Linuksa, uruchom:

# apt install chkrootkit -y

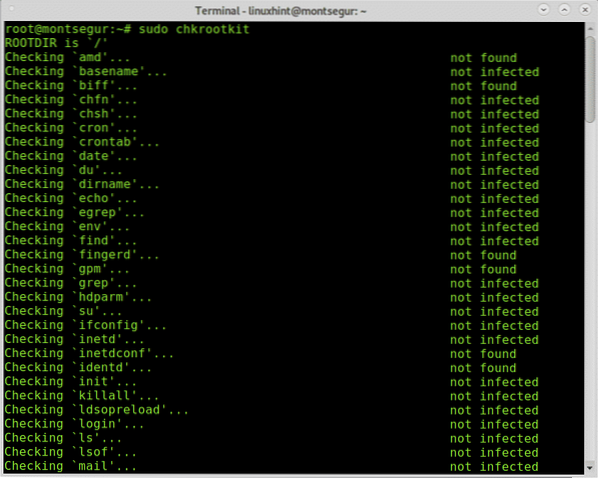

Po zainstalowaniu, aby go uruchomić, wykonaj:

# sudo chkrootkit

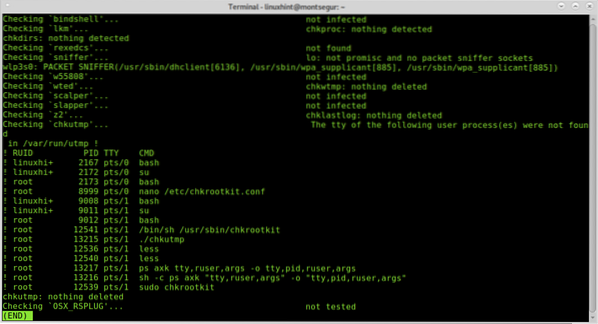

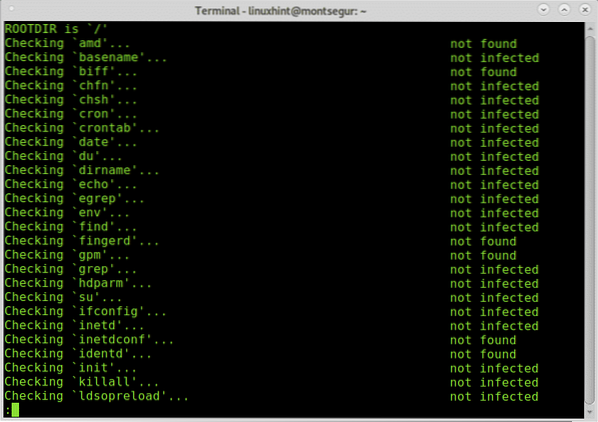

Podczas tego procesu możesz zobaczyć, jak wszystkie skrypty integrujące chkrootkit są wykonywane, wykonując każdą swoją część.

Możesz uzyskać wygodniejszy widok, przewijając, dodając rurę i mniej:

# sudo chkrootkit | mniej

Możesz także wyeksportować wyniki do pliku, używając następującej składni:

# sudo chkrootkit > wyniki

Następnie, aby zobaczyć typ wyjścia:

# mniej wyników

Uwaga: możesz zastąpić „wyniki” dowolną nazwą, którą chcesz nadać plikowi wyjściowemu.

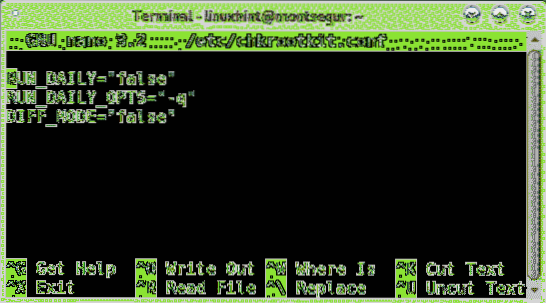

Domyślnie musisz uruchamiać chkrootkit ręcznie, jak wyjaśniono powyżej, ale możesz zdefiniować codzienne automatyczne skanowanie edytując plik konfiguracyjny chkrootkit znajdujący się w /etc/chkrootkit.conf, wypróbuj go za pomocą nano lub dowolnego edytora tekstu, który lubisz:

# nano /etc/chkrootkit.konf

Aby uzyskać codzienne automatyczne skanowanie, pierwsza linia zawierająca RUN_DAILY=”fałsz” należy edytować na RUN_DAILY=”prawda”

Tak powinno wyglądać:

naciśnij CTRL+X i Tak zapisać i wyjść.

Rootkit Hunter, alternatywa dla chkrootkit:

Inną opcją chkrootkita jest RootKit Hunter, jest to również uzupełnienie, biorąc pod uwagę, że jeśli znalazłeś rootkity przy użyciu jednego z nich, użycie alternatywy jest obowiązkowe, aby odrzucić fałszywe alarmy.

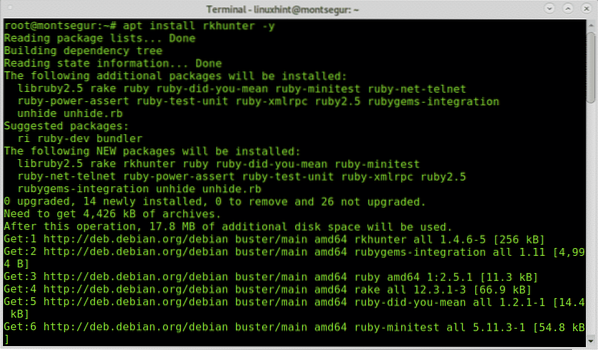

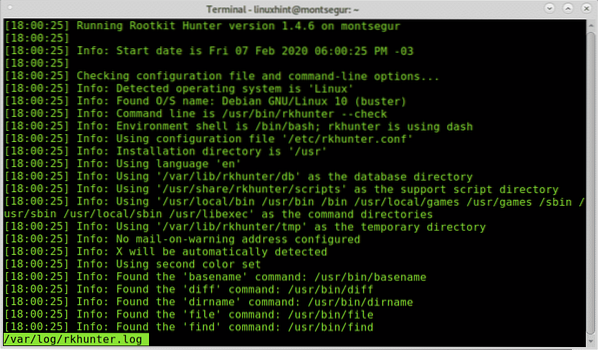

Aby rozpocząć z RootKitHunter, zainstaluj go, uruchamiając:

# apt install rkhunter -y

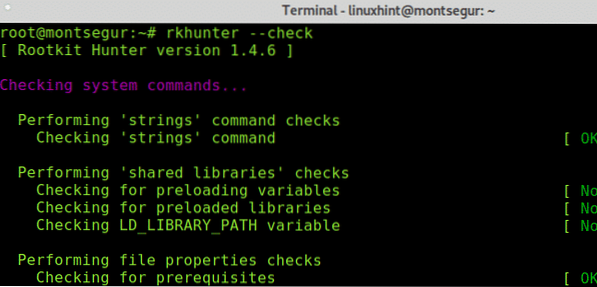

Po zainstalowaniu, aby uruchomić test, wykonaj następujące polecenie:

# rkhunter --sprawdźJak widać, podobnie jak chkrootkit, pierwszym krokiem RkHuntera jest analiza systemowych binariów, ale także bibliotek i łańcuchów:

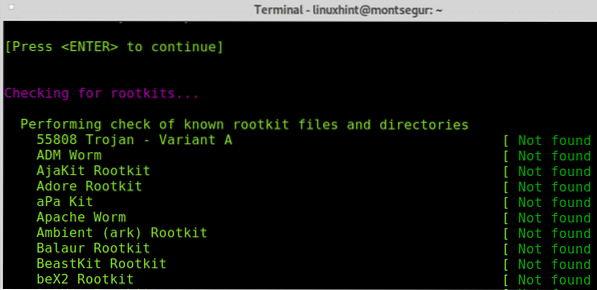

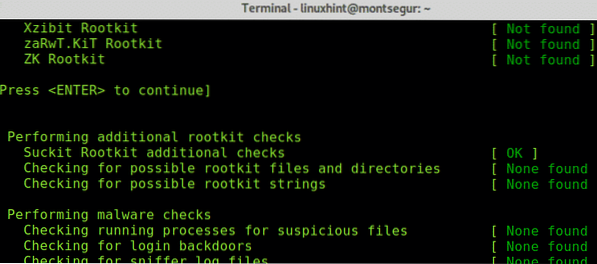

Jak widać, w przeciwieństwie do chkrootkita RkHunter poprosi o naciśnięcie ENTER, aby przejść do kolejnych kroków, wcześniej RootKit Hunter sprawdzał systemowe binaria i biblioteki, teraz przejdzie do znanych rootkitów:

Naciśnij ENTER, aby RkHunter mógł kontynuować wyszukiwanie rootkitów:

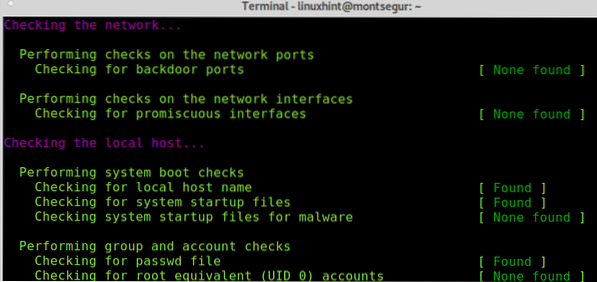

Następnie, podobnie jak chkrootkit, sprawdzi interfejsy sieciowe, a także porty znane z używania przez backdoory lub trojany:

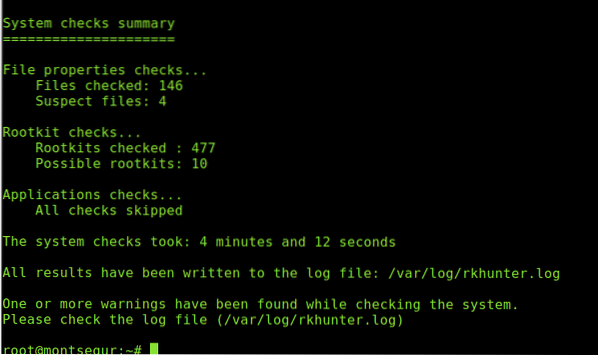

Na koniec wydrukuje podsumowanie wyników.

Zawsze możesz uzyskać dostęp do wyników zapisanych na /var/log/rkhunter.log:

Jeśli podejrzewasz, że Twoje urządzenie może być zainfekowane przez rootkita lub skompromitowane, możesz postępować zgodnie z zaleceniami wymienionymi na https://linuxhint.com/detect_linux_system_hacked/.

Mam nadzieję, że ten poradnik Jak zainstalować, skonfigurować i używać chkrootkit okazał się przydatny. Śledź LinuxHint, aby uzyskać więcej wskazówek i aktualizacji dotyczących systemu Linux i sieci.

Phenquestions

Phenquestions