W tym artykule dowiemy się, jak włączyć i wymuszać bezpieczne zasady haseł w Ubuntu. Omówimy również, jak ustawić politykę, która wymusza na użytkownikach zmianę hasła w regularnych odstępach czasu.

Zauważ, że wyjaśniliśmy procedurę na Ubuntu 18.04 System LTS.

Silne hasło powinno zawierać:

- Wielkie litery

- Małe litery

- Cyfry

- Symbolika

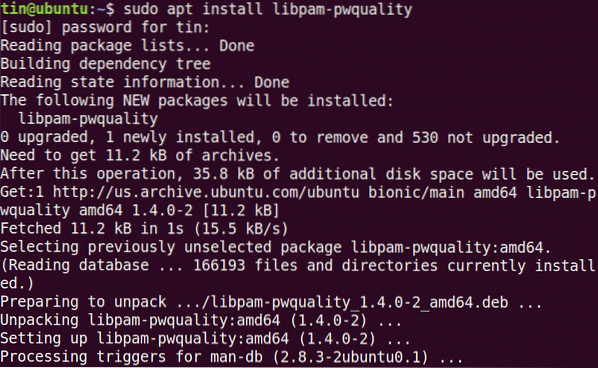

Aby wymusić bezpieczną politykę haseł w Ubuntu, użyjemy modułu pwquality z PAM. Aby zainstalować ten moduł, uruchom Terminal za pomocą skrótu Ctrl+Alt+T. Następnie uruchom to polecenie w Terminalu:

$ sudo apt install libpam-pwqualityPo wyświetleniu monitu o hasło wprowadź hasło sudo.

Teraz najpierw skopiuj „/etc/pam.d/common-password” przed konfiguracją jakichkolwiek zmian.

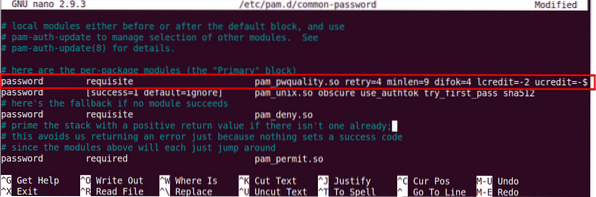

A następnie edytuj go, aby skonfigurować zasady haseł:

$ sudo nano /etc/pam.d/wspólne hasłoPoszukaj następującej linii:

Hasło wymagane pam_pwquality.więc spróbuj ponownie=3I zastąp go następującym:

hasło wymaganepam_pwquality.więc spróbuj ponownie=4 minlen=9 difok=4 lkredyt=-2 ukredyt=-2 dkredyt=

-1 ocredit=-1 odrzuć_nazwa_użytkownika wymuszenie_dla_root

Zobaczmy, co oznaczają parametry w powyższym poleceniu:

- spróbować ponownie: Nie. kolejnych razy użytkownik może wprowadzić nieprawidłowe hasło.

- minlen: Minimalna długość hasła

- difok: Nie. znaków, które mogą być podobne do starego hasła

- kredyt: Min. nr. małych liter

- kredyt: Min. nr. wielkich liter

- kredyt: Min. nr. cyfr

- kredyt: Min. nr. symboli

- odrzuć_nazwa użytkownika: Odrzuca hasło zawierające nazwę użytkownika

- wymuszenie_dla_root: Wymuszaj także politykę dla użytkownika root

Teraz zrestartuj system, aby zastosować zmiany w polityce haseł.

$ restart sudoPrzetestuj politykę bezpiecznych haseł

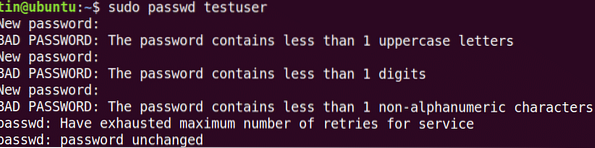

Po skonfigurowaniu polityki bezpiecznych haseł lepiej sprawdzić, czy działa, czy nie. Aby to zweryfikować, ustaw proste hasło, które nie spełnia wyżej skonfigurowanych wymagań polityki bezpiecznego hasła. Sprawdzimy to na testowym użytkowniku.

Uruchom to polecenie, aby dodać użytkownika:

$ sudo userradd testuserNastępnie ustaw hasło.

$ sudo passwd testuserTeraz spróbuj wprowadzić hasło, które nie zawiera:·

- Wielka litera

- Cyfra

- Symbol

Widać, że żadne z wypróbowanych powyżej haseł nie zostało zaakceptowane, ponieważ nie spełniają minimalnych kryteriów określonych w polityce haseł.

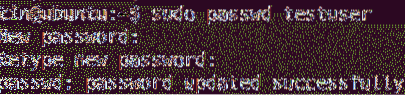

Teraz spróbuj dodać złożone hasło, które spełnia kryteria określone w polityce haseł (całkowita długość: 8 z minimum: 1 wielka litera, 1 mała litera, 1 cyfra i 1 symbol). Powiedzmy: Abc.89*jpl.

Widać, że hasło zostało zaakceptowane.

Skonfiguruj okres ważności hasła

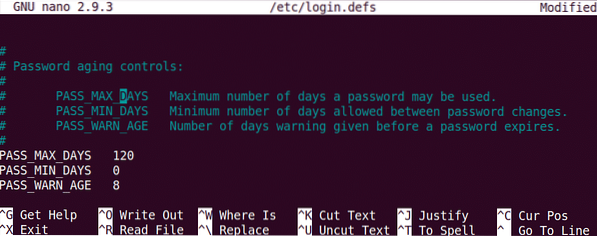

Zmiana hasła w regularnych odstępach czasu pomaga ograniczyć okres nieautoryzowanego użycia haseł. Zasady wygasania haseł można skonfigurować za pomocą „/etc/login.defs”.Uruchom to polecenie, aby edytować ten plik:

$ sudo nano /etc/login.defsDodaj następujące wiersze z wartościami zgodnie z własnymi wymaganiami.

PASS_MAX_DAYS 120PASS_MIN_DAYS 0PASS_WARN_AGE 8 Pamiętaj, że wyżej skonfigurowana polityka będzie miała zastosowanie tylko do nowo utworzonych użytkowników. Aby zastosować tę zasadę do istniejącego użytkownika, użyj polecenia „chage”.

Pamiętaj, że wyżej skonfigurowana polityka będzie miała zastosowanie tylko do nowo utworzonych użytkowników. Aby zastosować tę zasadę do istniejącego użytkownika, użyj polecenia „chage”.

Aby użyć polecenia chage, składnia jest następująca:

$ chage [opcje] nazwa użytkownikaUwaga: Aby wykonać polecenie chage, musisz być właścicielem konta lub mieć uprawnienia roota, w przeciwnym razie nie będziesz mógł przeglądać ani modyfikować polityki wygaśnięcia.

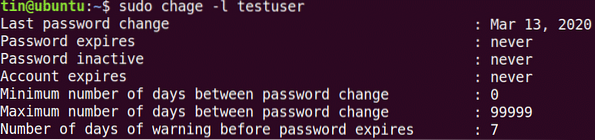

Aby wyświetlić aktualne szczegóły wygaśnięcia/starzenia się hasła, polecenie to:

$ sudo chage -l nazwa użytkownika

Aby skonfigurować maksymalny Nie. dni, po których użytkownik powinien zmienić hasło.

$ sudo chage -MAby skonfigurować minimalne Nie. dni wymaganych między zmianą hasła.

$ sudo chage -mAby skonfigurować ostrzeżenie przed wygaśnięciem hasła:

$ sudo chage -WTo wszystko, co w tym jest! Posiadanie polityki, która wymusza na użytkownikach używanie bezpiecznych haseł i ich regularną zmianę po pewnym czasie, jest konieczne, aby zapewnić bezpieczeństwo i ochronę systemu. Więcej informacji na temat narzędzi omawianych w tym artykule, takich jak pam_pwquality i Chage, można znaleźć na ich stronach podręcznika.

Phenquestions

Phenquestions