- Jak zdalnie sprawdzić otwarte porty w systemie Linux za pomocą Nmapa?

- Jak sprawdzić lokalnie otwarte porty w systemie Linux?

- Usuwanie usług w Debianie 10 Buster

- Jak zamknąć otwarte porty w systemie Linux za pomocą UFW

- Jak zamknąć otwarte porty w systemie Linux za pomocą iptables

- Powiązane artykuły

Jak sprawdzić lokalnie otwarte porty w systemie Linux?

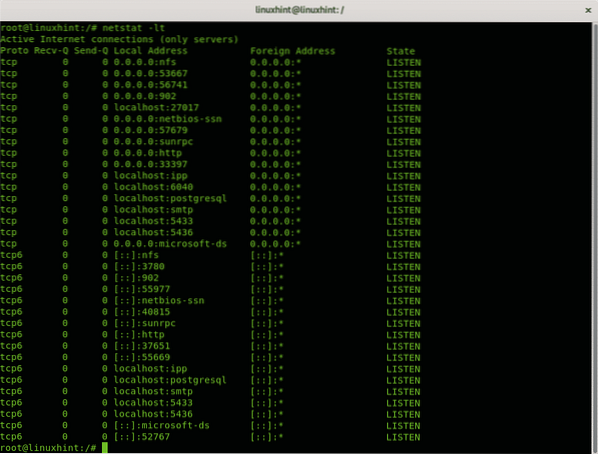

Polecenie netstat jest obecne we wszystkich systemach operacyjnych komputera (systemach operacyjnych) do monitorowania połączeń sieciowych. Poniższe polecenie używa netstat, aby pokazać wszystkie porty nasłuchujące przy użyciu protokołu TCP:

netstat -lt

Gdzie:

netstat: wywołuje program.

-l: wyświetla listę portów nasłuchowych.

-t: określa protokół TCP.

Dane wyjściowe są przyjazne dla człowieka, dobrze uporządkowane w kolumnach pokazujących protokół, odebrane i wysłane pakiety, lokalne i zdalne adresy IP oraz stan portu.

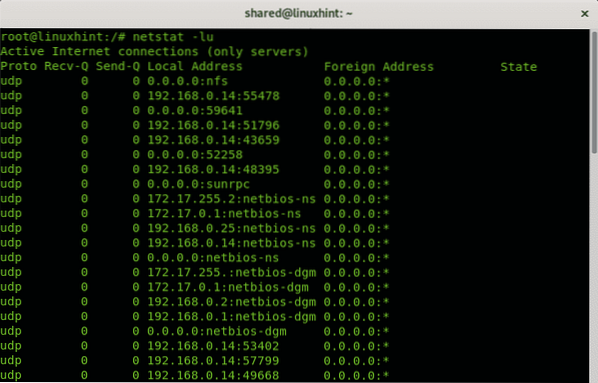

Jeśli zmienisz protokół TCP na UDP, wynik, przynajmniej w systemie Linux, wyświetli tylko otwarte porty bez określania stanu, ponieważ w przeciwieństwie do protokołu TCP, protokół UDP jest bezstanowy.

netstat -lu

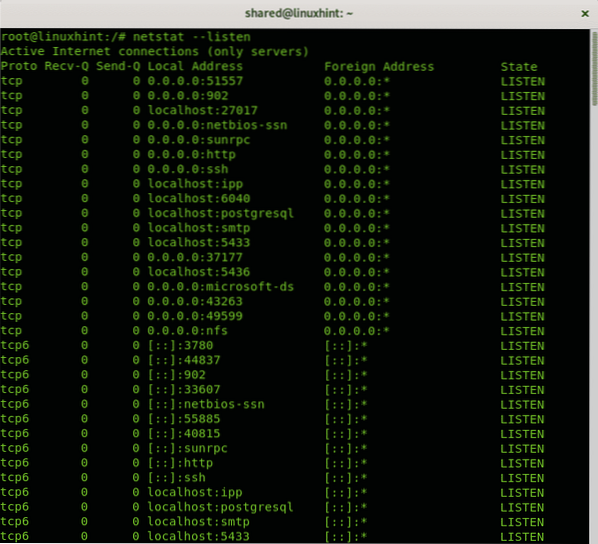

Możesz uniknąć określania protokołów i używać tylko opcji -l lub -listen, aby uzyskać informacje o wszystkich portach nasłuchujących niezależnie od protokołu:

netstat -- słuchaj

Powyższa opcja wyświetli informacje dla protokołów gniazd TCP, UDP i Unix.

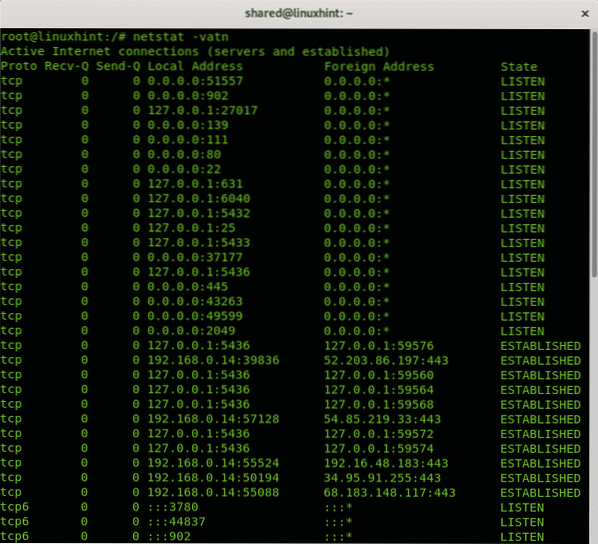

Wszystkie powyższe przykłady pokazują, jak wydrukować informacje na portach nasłuchujących bez nawiązanych połączeń. Poniższe polecenie pokazuje, jak wyświetlić porty nasłuchujące i ustanowione połączenia:

netstat -vatn

Gdzie:

netstat: wywołuje program

-v: gadatliwość

-za: pokazuje aktywne połączenia.

-t: pokazuje połączenia tcp

-n: pokazuje porty w wartości liczbowej

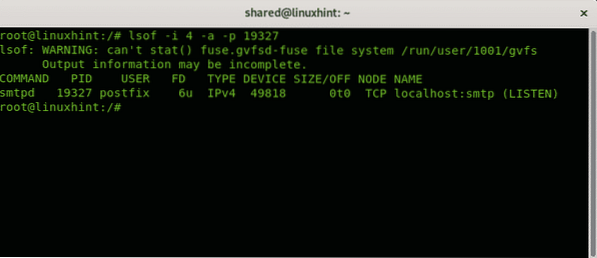

Załóżmy, że zidentyfikowałeś podejrzany proces w swoim systemie i chcesz sprawdzić powiązane z nim porty. Możesz użyć polecenia lsof służy do wyświetlania otwartych plików powiązanych z procesami.

lsof -i 4 -a -pW następnym przykładzie sprawdzę proces 19327:

lsof -i 4 -a -p 19327

Gdzie:

lsof: wywołuje program

-ja: wyświetla listę plików wchodzących w interakcję z internetem, opcja 4 nakazuje drukować tylko IPv4, opcja 6 jest dostępny dla IPv6.

-za: instruuje wyjście jako AND.

-p: określa numer PID procesu, który chcesz sprawdzić.

Jak widzisz, proces ten jest powiązany z nasłuchującym portem smtp.

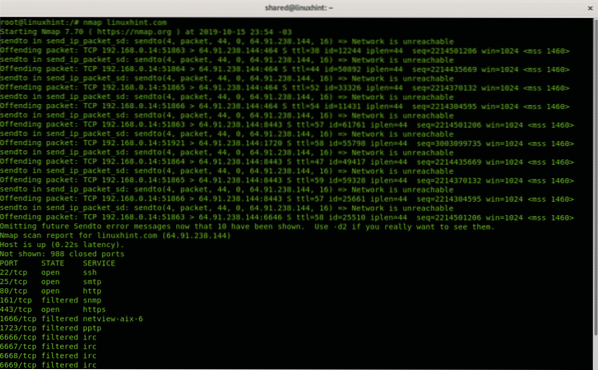

Jak zdalnie sprawdzić otwarte porty w systemie Linux?

Jeśli chcesz wykryć porty w zdalnym systemie, najczęściej używanym narzędziem jest Nmap (Network Mapper). Poniższy przykład pokazuje skanowanie pojedynczego portu pod kątem Linuxhint.pl:

Dane wyjściowe są uporządkowane w 3 kolumnach pokazujących port, stan portu i usługę nasłuchującą za portem.

Nie pokazano: 988 zamkniętych portówPORT STAN SERWIS

22/tcp otwarte ssh

25/tcp otwarte smtp

80/tcp otwarte http

161/tcp filtrowane snmp

443/tcp otwarte https

1666/tcp filtrowane netview-aix-6

1723/tcp filtrowane pptp

6666/tcp przefiltrowane irc

6667/tcp przefiltrowane irc

6668/tcp przefiltrowane irc

6669/tcp przefiltrowane irc

9100/tcp filtrowane jetdirect

Domyślnie nmap skanuje tylko najpopularniejsze 1000 portów. Jeśli chcesz, aby nmap skanował wszystkie porty, uruchom:

nmap -p- linuxhint.comNa Powiązane artykuły W sekcji tego samouczka można znaleźć dodatkowe samouczki dotyczące Nmapa do skanowania portów i celów z wieloma dodatkowymi opcjami.

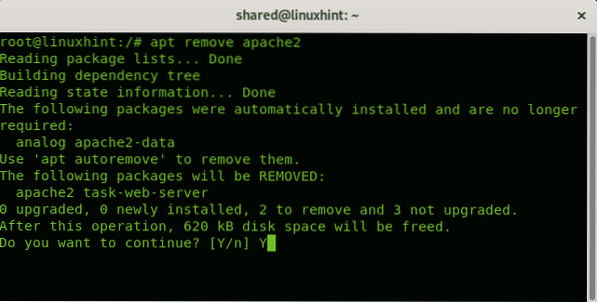

Usuwanie usług w debianie 10 buster

Oprócz reguł zapory sieciowej, aby zablokować porty, zaleca się usunięcie zbędnych usług. W Debianie 10 Buster można to osiągnąć za pomocą apt.

Poniższy przykład pokazuje, jak usunąć usługę Apache 2 za pomocą apt:

Na żądanie naciśnij Tak zakończyć usuwanie.

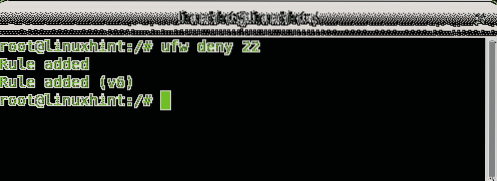

Jak zamknąć otwarte porty w systemie Linux za pomocą UFW

Jeśli znajdziesz otwarte porty, których nie musisz otwierać, najłatwiejszym rozwiązaniem jest zamknięcie ich za pomocą UFW (nieskomplikowana zapora)

Istnieją dwa sposoby na zablokowanie portu za pomocą opcji zaprzeczać i z opcją odrzucać, różnica polega na tym, że instrukcja odrzucenia poinformuje drugą stronę, że połączenie zostało odrzucone.

Aby zablokować port 22 za pomocą reguły zaprzeczać po prostu biegnij:

Aby zablokować port 22 za pomocą reguły odrzucać po prostu biegnij:

ufw odrzuć 22

Na Powiązane artykuły na końcu tego samouczka znajdziesz dobry samouczek dotyczący nieskomplikowanej zapory sieciowej.

Jak zamknąć otwarte porty w systemie Linux za pomocą iptables

Chociaż UFW to najłatwiejszy sposób zarządzania portami, jest to frontend dla Iptables.

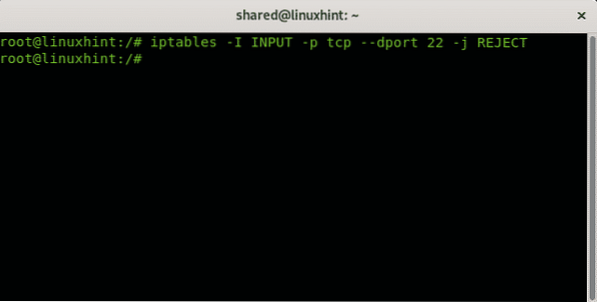

Poniższy przykład pokazuje, jak odrzucić połączenia z portem 22 za pomocą iptables:

Powyższa reguła nakazuje odrzucać wszystkie połączenia przychodzące tcp (INPUT) do portu docelowego (dport) 22. W przypadku odrzucenia źródło zostanie poinformowane, że połączenie zostało odrzucone.

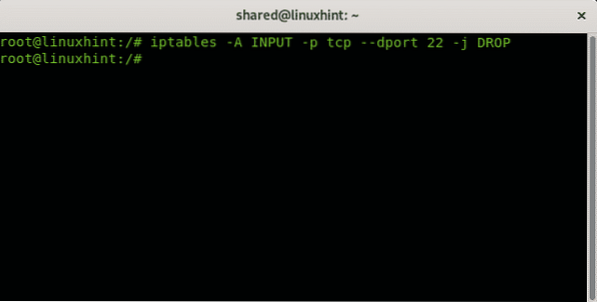

Poniższa reguła po prostu odrzuca wszystkie pakiety bez informowania źródła, że połączenie zostało odrzucone:

iptables -A WEJŚCIE -p tcp --dport 22 -j DROP

Mam nadzieję, że ten krótki poradnik okazał się przydatny. Śledź LinuxHint, aby uzyskać dodatkowe aktualizacje i wskazówki dotyczące systemu Linux i sieci.

Powiązane artykuły:

- Praca z UFW (nieskomplikowana zapora)

- Samouczek dotyczący podstaw NMAP

- Jak wyświetlić listę otwartych portów w zaporze?

- Skanowanie sieci Nmap

- Instalowanie i używanie Zenmap (Nmap GUI) na Ubuntu i Debianie

- Nmap: skanuj zakresy IP

- Korzystanie ze skryptów nmap: chwytanie banerów nmap

- 30 przykładów Nmap

Phenquestions

Phenquestions