Konfiguracja SCP i SSH:

Aby wykonać operacje SCP i SSH z hosta lokalnego do zdalnego zasobu w chmurze, należy wykonać następujące czynności konfiguracyjne:

Instalowanie agenta AWS Systems Manager na instancjach EC2:

Co to jest agent SSM?

Oprogramowanie SSM Agent firmy Amazon można zainstalować i skonfigurować na instancji EC2, maszynie wirtualnej lub serwerze na miejscu on. Agent SSM umożliwia Menedżerowi systemu aktualizowanie, kontrolowanie i dostosowywanie tych narzędzi. Agent obsługuje żądania z usługi AWS Cloud System Manager, wykonuje je zgodnie z definicją w żądaniu i przekazuje informacje o stanie i wykonaniu z powrotem do usługi Menedżera urządzeń za pomocą usługi Amazon Message Delivery Service. Jeśli śledzisz ruch, możesz zobaczyć swoje instancje Amazon EC2 i wszelkie lokalne serwery lub maszyny wirtualne w swoim systemie hybrydowym, współpracujące z punktami końcowymi komunikatów ec2.

Instalowanie agenta SSM:

Agent SSM jest domyślnie instalowany w niektórych instancjach EC2 i Amazon System Images (AMI), takich jak Amazon Linux, Amazon Linux 2, Ubuntu 16, Ubuntu 18 i 20 oraz Amazon 2 zoptymalizowane pod kątem ECS. Poza tym możesz ręcznie zainstalować SSM z dowolnego regionu AWS.

Aby zainstalować go w Amazon Linux, najpierw pobierz instalator agenta SSM, a następnie uruchom go za pomocą następującego polecenia:

[ochrona poczty e-mail]:~$ sudo mniam zainstaluj -y https://s3.region.amazonka.com/amazon-ssm-region/latest/linux_amd64/amazon-ssm-agent.obr/minW powyższym poleceniu „region" odzwierciedla identyfikator regionu AWS dostarczony przez menedżera systemów. Jeśli nie możesz pobrać go z określonego regionu, użyj globalnego adresu URL i.mi

[ochrona poczty e-mail]:~$ sudo mniam zainstaluj -y https://s3.amazonka.com/ec2-downloads-windows/SSMAgent/latest/linux_amd64/amazon-ssm-agent.obr/minPo instalacji sprawdź, czy agent jest uruchomiony, czy nie za pomocą następującego polecenia:

[ochrona poczty e-mail]:~$ status sudo amazon-ssm-agentJeśli powyższe polecenie wyświetla, że amazon-ssm-agent jest zatrzymany, wypróbuj te polecenia:

[ochrona poczty e-mail]:~$ sudo start amazon-ssm-agent[chroniony e-mail]:~$ status sudo amazon-ssm-agent

Tworzenie profilu instancji uprawnień:

Domyślnie AWS Systems Manager nie ma uprawnień do wykonywania akcji na Twoich instancjach. Musisz zezwolić na dostęp za pomocą profilu natychmiastowego zarządzania tożsamością i dostępem (IAM) AWS. W momencie uruchomienia kontener przesyła dane o pozycji IAM do instancji Amazon EC2 nazywa się profilem instancji. Warunek ten obejmuje zatwierdzenia wszystkich funkcji AWS Systems Manager. Jeśli korzystasz z funkcji Menedżera systemu, takich jak polecenie Uruchom, profil instancji z podstawowymi uprawnieniami wymaganymi dla Menedżera sesji może już być dołączony do Twoich instancji. Jeśli Twoje instancje są już połączone z profilem instancji zawierającym zasady zarządzane AmazonSSMManagedInstanceCore AWS, odpowiednie uprawnienia Menedżera sesji są już wydane. Jednak w określonych przypadkach może być konieczna zmiana uprawnień, aby dodać uprawnienia menedżera sesji do profilu instancji. Przede wszystkim otwórz konsolę IAM, logując się do konsoli zarządzania AWS. Teraz kliknij „Role” opcja na pasku nawigacyjnym. Tutaj wybierz nazwę stanowiska, które ma być uwzględnione w polisie. Na karcie Uprawnienia wybierz opcję Dodaj wbudowane zasady znajdujące się na dole strony. Kliknij kartę JSON i zastąp zawartość już stymulowaną następującą:

„Wersja”: „17.10.2012”,

„Oświadczenie”: [

"Efekt": "Zezwól",

"Akcja": [

"wiadomości SMS:Utwórz kanał kontrolny",

"wiadomości SMS:Utwórz kanał danych",

"wiadomości SMS: OpenControlChannel",

"wiadomości SMS: OpenDataChannel"

],

"Zasób": "*"

,

"Efekt": "Zezwól",

"Akcja": [

"s3:GetEncryptionConfiguration"

],

"Zasób": "*"

,

"Efekt": "Zezwól",

"Akcja": [

"km:Odszyfruj"

],

"Zasób": "nazwa-klucza"

]

Po wymianie treści kliknij Zasady recenzji the. Na tej stronie wprowadź nazwę zasad wbudowanych, np. SessionManagerPermissions w opcji Name. Po wykonaniu tej czynności wybierz opcję Utwórz politykę.

Aktualizacja interfejsu wiersza poleceń:

Aby pobrać wersję 2 AWS CLI z wiersza poleceń systemu Linux, najpierw pobierz plik instalacyjny za pomocą polecenia curl:

[chroniony adres e-mail]:~$ curl "https://awscli.amazonka.com/awscli-exe-linux-x86_64.zip" -o "awscliv2.zamek błyskawiczny"Rozpakuj instalator za pomocą tego polecenia:

[ochrona poczty e-mail]:~$ unzip awscliv2.zamek błyskawicznyAby upewnić się, że aktualizacja jest włączona w tym samym miejscu, co już zainstalowany AWS CLI w wersji 2, znajdź istniejące dowiązanie symboliczne za pomocą polecenia who, a katalog instalacyjny za pomocą polecenia ls w następujący sposób:

[email chroniony]:~$ który aws[ochrona poczty e-mail]:~$ ls -l /usr/local/bin/aws

Skonstruuj polecenie instalacji, korzystając z tego dowiązania symbolicznego i informacji o katalogu, a następnie potwierdź instalację, korzystając z poniższych poleceń:

[email chroniony]:~$ sudo ./aws/install --bin-dir /usr/local/bin --install-dir /usr/local/aws-cli --update[ochrona poczty e-mail]:~$ aws --wersja

Instalowanie wtyczki Menedżera sesji:

Zainstaluj wtyczkę Menedżera sesji na komputerze lokalnym, jeśli chcesz używać interfejsu AWS CLI do rozpoczynania i kończenia sesji. Aby zainstalować tę wtyczkę w systemie Linux, najpierw pobierz pakiet RPM, a następnie zainstaluj go za pomocą następującej sekwencji poleceń:

[ochrona poczty e-mail]:~$ curl "https://s3.amazonka.com/session-manager-downloads/plugin/latest/linux_64bit/session-manager-plugin.rpm" -o "wtyczka-menedżera sesji.obr./min"[ochrona poczty e-mail]:~$ sudo mniam install -y wtyczka menedżera sesji. obr/min

Po zainstalowaniu pakietu możesz potwierdzić, czy wtyczka została zainstalowana pomyślnie, czy nie, używając następującego polecenia:

[ochrona poczty e-mail]:~$ wtyczka-menedżera sesjiLUB

[ochrona poczty e-mail]:~$ aws ssm start-session --docelowy identyfikator-wystąpienia-masz-pozwolenia na dostępAktualizacja pliku konfiguracyjnego SSH hosta lokalnego:

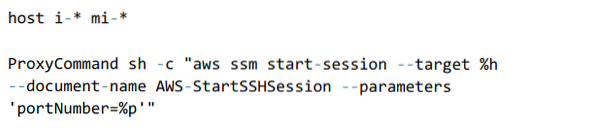

Zmień plik konfiguracyjny SSH, aby umożliwić poleceniu proxy rozpoczęcie sesji Menedżera sesji i przekazanie wszystkich danych przez połączenie. Dodaj ten kod do pliku konfiguracyjnego SSH w „~/.ssh/konfiguracja”:

Korzystanie z SCP i SSH:

Teraz będziesz przygotowany do wysyłania połączeń SSH i SCP z właściwościami chmury bezpośrednio z pobliskiego komputera po zakończeniu wcześniej wspomnianych kroków.

Uzyskaj identyfikator instancji zasobu w chmurze. Można to osiągnąć za pomocą konsoli zarządzania AWS lub następującego polecenia:

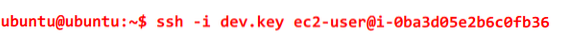

[email protected]:~$ aws ec2 opis-instancjeSSH można wykonać jak zwykle, używając identyfikatora instancji jako nazwy hosta, a przełączniki wiersza poleceń SSH wyglądają następująco:

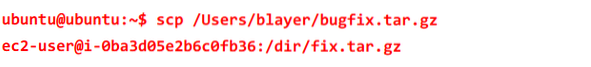

Teraz pliki można łatwo przesyłać na zdalną maszynę bez potrzeby etapu pośredniego, za pomocą SCP.

Wniosek:

Użytkownicy od lat polegają na zaporach sieciowych, aby bezpiecznie uzyskiwać dostęp do treści w chmurze, ale te opcje wiążą się z ogólnymi problemami z szyfrowaniem i zarządzaniem. Chociaż niezmienna infrastruktura jest idealnym celem z różnych powodów, w niektórych przypadkach tworzenie lub utrzymywanie działającego systemu wymaga skopiowania poprawek lub innych danych do działających instancji, a wiele z nich będzie musiało uzyskać dostęp lub dostosować systemy działające na żywo. Menedżer sesji AWS Systems Manager umożliwia tę funkcję bez dodatkowego wejścia do zapory i konieczności stosowania zewnętrznych rozwiązań, takich jak pośrednie użycie S3.

Phenquestions

Phenquestions